Artículo de fraude

Fraude de adversario en el medio: Una creciente preocupación para las empresas en 2025

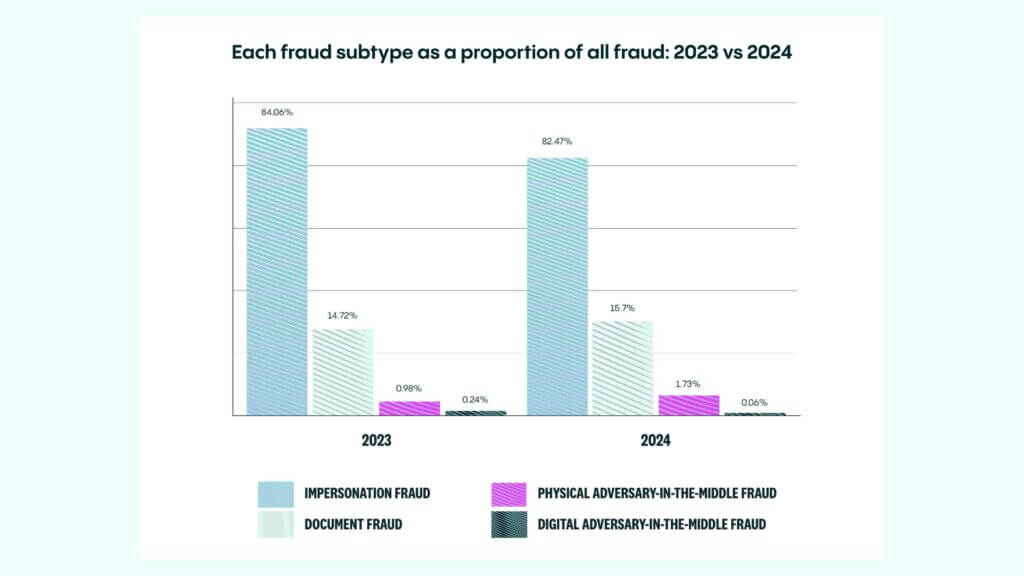

El fraude está evolucionando a una velocidad vertiginosa, y las empresas están constantemente bajo amenaza. Los ataques de suplantación aún reinan supremamente, pero un nuevo peligro está en ascenso: los ataques de adversario en el medio (AiTM). Según el Informe de Fraude de Identidad de Veriff 2025, estas sofisticadas amenazas cibernéticas han aumentado en un 46% en solo un año, atacando industrias como iGaming y servicios financieros. A medida que el fraude se vuelve más complejo, mantenerse al tanto de estas tácticas es más crítico que nunca.

¿Qué es el fraude de Adversario en el Medio (AiTM)?

Los ataques de Adversario-en-el-Medio (AiTM) representan una amenaza de seguridad significativa, permitiendo a actores maliciosos interceptar y manipular comunicaciones para robar datos o obtener acceso no autorizado. Técnicas como el envenenamiento ARP, secuestro de correo electrónico, espionaje de WiFi, secuestro de sesión, suplantación de IP y suplantación de DNS se emplean comúnmente en estos ataques.

El envenenamiento de caché DNS es un método particularmente peligroso en el que los atacantes inyectan datos corruptos de DNS en la caché de un resolutor. Esto provoca que los usuarios sean redirigidos a sitios web maliciosos sin su conocimiento, comprometiendo información sensible. A diferencia de las técnicas estándar de AiTM que se centran en interceptar y retransmitir comunicaciones, la suplantación de DNS ataca el propio proceso de resolución de direcciones. Al alterar la infraestructura DNS central, los atacantes pueden redirigir el tráfico de múltiples usuarios a destinos fraudulentos simultáneamente. Esta capacidad de interrumpir la navegación de Internet a gran escala convierte a la suplantación de DNS en un vector de ataque altamente efectivo y de amplio alcance.

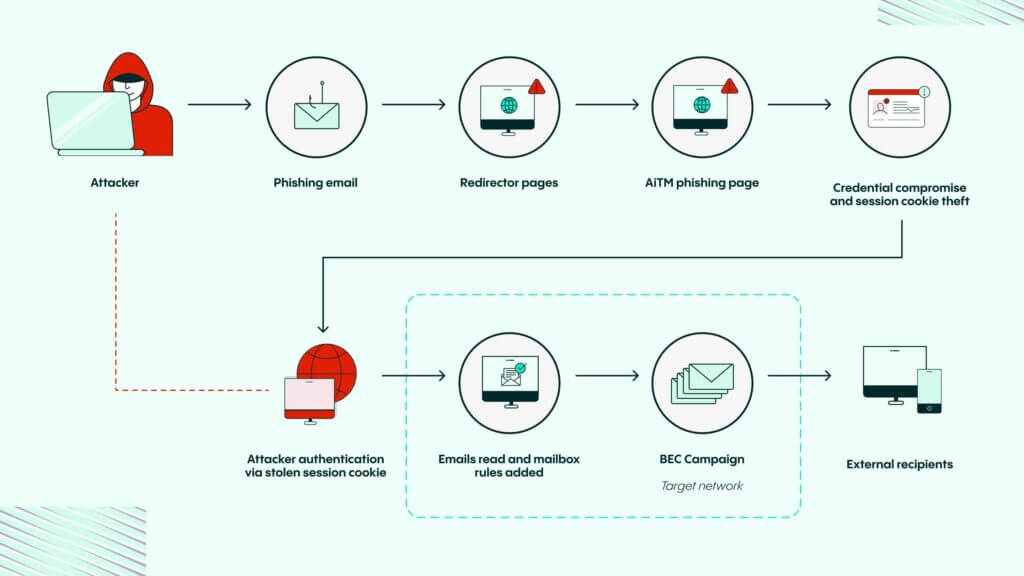

De manera similar, los ataques AiTM (Adversario-en-el-Medio) también apuntan a la confianza del usuario, pero adoptan un enfoque diferente. Estos ataques interceptan la comunicación entre un usuario y un servicio legítimo a través de técnicas de phishing. En un ataque AiTM, el atacante generalmente envía un correo electrónico de phishing que contiene un enlace que dirige a la víctima a una página de inicio de sesión falsa (redirigidor o página de phishing AiTM) diseñada para imitar un servicio legítimo. Cuando la víctima ingresa sus credenciales, el atacante captura estos detalles y también puede robar las cookies de sesión para eludir la autenticación multifactor (MFA). Al usar las cookies de sesión robadas, el atacante puede autenticar su acceso a la cuenta de la víctima, obteniendo acceso no autorizado a correos electrónicos u otros recursos. Este acceso a menudo se explota para campañas maliciosas, como leer correos electrónicos sensibles, alterar reglas de bandeja de entrada o iniciar esquemas de Compromiso de Correos Electrónicos Empresariales (BEC) para dirigir a destinatarios externos en la red de la víctima.

A medida que las tecnologías de detección y prevención de fraudes se vuelven más avanzadas, los atacantes están adaptando sus tácticas para explotar el punto más débil en la cadena de seguridad: el titular de la identidad. En lugar de apuntar directamente a sistemas seguros, los defraudadores utilizan cada vez más técnicas sofisticadas como ataques de adversario-en-el-medio (AiTM) para manipular a los usuarios legítimos a facilitar actividades maliciosas sin su conocimiento. Los atacantes pueden interceptar datos si un usuario se autentica en una aplicación utilizando un protocolo no seguro como HTTP.

Ira Bondar, Gerente Senior del Grupo de Fraude en Veriff, destaca el alarmante aumento en estos ataques, afirmando, “El aumento en los ataques de adversario en el medio es una tendencia muy preocupante. Mi pensamiento aquí es que la seguridad que protege la verificación de identidad y cuentas del abuso de terceros se ha vuelto tan buena que los defraudadores ahora están buscando el siguiente eslabón más débil en la cadena, que a menudo es el legítimo titular de identidad, para realizar el acto malicioso. Afortunadamente, Veriff está igualmente bien equipada para combatir estos ataques cada vez más comunes de adversario en el medio como lo está con el fraude de suplantación.”

Al aprovechar su tecnología avanzada y experiencia, Veriff asegura que tanto los sistemas como los usuarios estén protegidos contra esta amenaza emergente. Este enfoque de dos capas es crítico en una era donde los atacantes evolucionan constantemente sus métodos para superar las medidas tradicionales de prevención de fraudes.

El aumento en los ataques de adversario en el medio es una tendencia muy preocupante. Mi pensamiento aquí es que la seguridad que protege la verificación de identidad y las cuentas del abuso por terceros ha mejorado tanto que los defraudadores ahora buscan el siguiente eslabón más débil en la cadena, que a menudo es el verdadero titular de la identidad, para realizar el acto malicioso. Afortunadamente, Veriff está igualmente bien equipada para combatir estos ataques cada vez más comunes de adversario en el medio como lo está con el fraude de suplantación.

El fraude físico de AiTM en aumento

Según el Informe de Identidad de Veriff, 2025, el fraude físico AiTM ha aumentado notablemente, del 0.98% en 2023 al 1.73% en 2024. No es sorprendente que el sector de iGaming haya experimentado un aumento significativo durante este período, impulsado por oportunidades como los bonos de registro y recompensas.Los defraudadores aprovechan tácticas como:

- Múltiples cuentas: Crear múltiples cuentas para explotar ofertas promocionales.

- Farming de identidad: Usar identidades robadas o fabricadas para actividades fraudulentas.

- Toma de cuentas: Obtener acceso a cuentas de usuarios legítimos, a menudo mediante coerción o colaboración con titulares de cuentas.

En algunos casos, los individuos son forzados a conceder acceso a sus cuentas o participan voluntariamente en esquemas de fraude, complicando aún más los esfuerzos de detección y prevención.

Fraude digital de AiTM: una amenaza rara pero creciente

El fraude digital de AiTM, aunque relativamente raro (0.06% en 2024), está ganando tracción debido a los avances en técnicas de phishing y ataques impulsados por IA. Estos esquemas típicamente involucran:

- Correos electrónicos de phishing: Diseñados para engañar a los usuarios para que compartan credenciales de inicio de sesión.

- Mensajes generados por IA: Imitando comunicaciones legítimas para engañar a los usuarios.

- Malware: Interceptando comunicaciones entre usuarios y empresas para robar datos sensibles o acceder a cuentas.

El objetivo de estos ataques es a menudo explotar la confianza entre los usuarios y las organizaciones, eludiendo las medidas de seguridad tradicionales.

Informe de Fraude de Identidad Veriff 2025

Obtén el Informe de Fraude de Identidad 2025 y descubre datos mundiales sobre las actitudes de los consumidores frente al fraude, el riesgo y la identidad digital.

Características regionales: Perspectivas de EE.UU. y Reino Unido sobre el fraude AiTM

Contexto de EE.UU.:

En EE.UU., el fraude de adversario en el medio (AiTM) está dirigiéndose cada vez más a industrias de alto valor como servicios financieros y comercio electrónico. La adopción generalizada de la banca online y pagos digitales ha creado un terreno fértil para sofisticados esquemas de phishing y ataques impulsados por IA. Además, la falta de regulaciones universales de privacidad en comparación con el Reino Unido (por ejemplo, GDPR) presenta paisajes de seguridad variados en los distintos estados, lo que dificulta a las empresas implementar defensas consistentes. La MFA resistente al phishing, la robusta monitorización del comportamiento y los sistemas de detección de fraude impulsados por IA son críticos para proteger a las organizaciones en EE.UU., donde el impacto financiero del fraude tiende a ser mayor debido a la escala de las operaciones.

Contexto de Reino Unido:

En el Reino Unido, el fraude AiTM ha visto un aumento, particularmente en sectores como iGaming y fintech, donde el cumplimiento de regulaciones estrictas como la FCA y PSD2 es obligatorio. Los defraudadores a menudo explotan ofertas promocionales y recompensas en el sector de iGaming, aprovechando el farming de identidad y los multicuentas. El énfasis del Reino Unido en una autenticación de cliente sólida bajo PSD2 proporciona un marco para combatir tales amenazas, pero las empresas también deben adoptar medidas avanzadas como la autenticación biométrica y encriptación de extremo a extremo para garantizar la conformidad y seguridad. Las campañas de concientización y la educación del cliente siguen siendo vitales, ya que la población del Reino Unido depende en gran medida de los canales digitales para transacciones financieras.

Al abordar estas características específicas de la región, las empresas pueden adaptar mejor sus estrategias para contrarrestar el fraude AiTM y salvaguardar sus operaciones.

Amenazas AiTM en las principales industrias de Veriff

Los ataques de adversario en el medio (AiTM) representan una sofisticada amenaza cibernética, afectando a industrias que dependen de transacciones digitales seguras y privacidad de datos. Estos ataques son cada vez más evidentes en sectores que Veriff apoya, incluidos los servicios financieros, los mercados, la movilidad/transporte y los juegos en línea, donde las consecuencias pueden ser severas, desde pérdidas financieras hasta la desconfianza del usuario.

Fraude en servicios financieros

Los ataques AiTM representan un riesgo significativo para la banca online y instituciones financieras. Los cibercriminales interceptan transacciones, alteran detalles de pago y redirigen fondos a cuentas fraudulentas, llevando a enormes pérdidas financieras. Para las empresas, esto resulta en la erosión de la confianza del cliente y escrutinio regulatorio.

Manipulación del comercio electrónico y del mercado

En los mercados y plataformas de trabajo, los atacantes AiTM explotan vulnerabilidades para interceptar y modificar transacciones mediante la manipulación de datos, redirigiendo los pagos a sus cuentas. Esta manipulación no solo causa pérdidas monetarias, sino que también daña la reputación de plataformas que no pueden asegurar sus sistemas de pago. En los sectores de movilidad/transporte y más allá, las técnicas de AiTM se utilizan a menudo para robar comunicaciones sensibles, propiedad intelectual o datos operativos. La información extraída puede ser utilizada para espionaje industrial o vendida en la deep web, resultando en desventajas competitivas y violaciones de privacidad.

Ataques AiTM en movilidad y transporte

En el sector de movilidad y transporte, los ataques de Adversario en el Medio (AiTM) suponen una amenaza significativa al interceptar comunicaciones entre proveedores de servicios y usuarios. Los atacantes pueden manipular sistemas de pago, redirigiendo fondos de aplicaciones de transporte, sistemas de transporte público o servicios de alquiler de vehículos a sus cuentas. Además, estos ataques pueden dirigirse a sistemas telemáticos de vehículos, interceptando o alterando datos para comprometer la seguridad operativa, rastrear ubicaciones de vehículos o interrumpir las operaciones logísticas. Para las empresas de transporte, esto resulta en pérdidas financieras y pone en peligro la confianza y seguridad del cliente. Las medidas de seguridad robustas son esenciales para salvaguardar datos sensibles y mantener la integridad operativa en este sector cada vez más digitalizado.

Apropiaciones de cuentas de juegos

Las plataformas de juegos online son objetivos principales para los atacantes AiTM para el fraude de toma de cuentas, quienes comprometen cuentas de usuarios para explotar compras dentro del juego, recompensas o activos. Estos ataques socavan la confianza de los jugadores y pueden llevar a pérdidas significativas de ingresos para las empresas de juegos.

Cómo las empresas pueden protegerse contra el fraude AiTM

Los ataques de adversario en el medio (AiTM) son sigilosos y a menudo indetectables por el usuario objetivo, haciendo que las medidas preventivas sean críticas. Tanto los usuarios como los desarrolladores de aplicaciones comparten la responsabilidad de minimizar el riesgo de estos ataques. A continuación se presentan estrategias clave para protegerse contra los ataques AiTM:

Habilitar la autenticación de dos factores (2FA)

Use 2FA en cuentas de correo electrónico para evitar que los atacantes autenticen con éxito, incluso si obtienen sus credenciales. La capa de autenticación adicional, como un PIN, permanece inaccesible para el atacante.

Monitorear el tráfico de red

Utilice herramientas de análisis de tráfico para identificar actividad sospechosa. Estas herramientas proporcionan información sobre el uso de puertos y protocolos entre dispositivos, ayudando a los administradores a detectar amenazas potenciales.

Implementar la fijación de certificados

Los desarrolladores pueden usar la fijación de certificados en apps móviles para blanquearcertificados de confianza, bloqueando los controlados por atacantes. Esta medida proactiva protege la aplicación contra comunicaciones manipuladas.

Usar VPN en Wi-Fi público

Las redes privadas virtuales (VPN) encriptan los datos, asegurando que la información interceptada permanezca ilegible. Las VPN también protegen contra protocolos de encriptación más débiles al emplear sus propios algoritmos.

Capacitación en concientización sobre phishing

Eduque a los empleados para reconocer intentos de phishing, que a menudo son precursores de ataques AiTM. Prevenir que los empleados hagan clic en enlaces maliciosos o compartan credenciales reduce el riesgo de instalación de malware.

Mejorar la seguridad del correo electrónico

Emplee filtros de correo electrónico para poner en cuarentena intentos de phishing y archivos adjuntos maliciosos. Este adicional capa de protección ayuda a los administradores a gestionar amenazas potenciales de manera efectiva.

Evitar puntos de acceso Wi-Fi no verificados

Siempre verifique la legitimidad de las redes públicas de Wi-Fi. Los puntos de acceso maliciosos a menudo están diseñados para imitar fuentes oficiales y pueden exponer a los usuarios a riesgos de interceptación.

Al adoptar estas prácticas, individuos y organizaciones pueden reducir significativamente su vulnerabilidad a los ataques AiTM, asegurando un entorno digital más seguro.

¿Cómo puede ayudar Veriff?

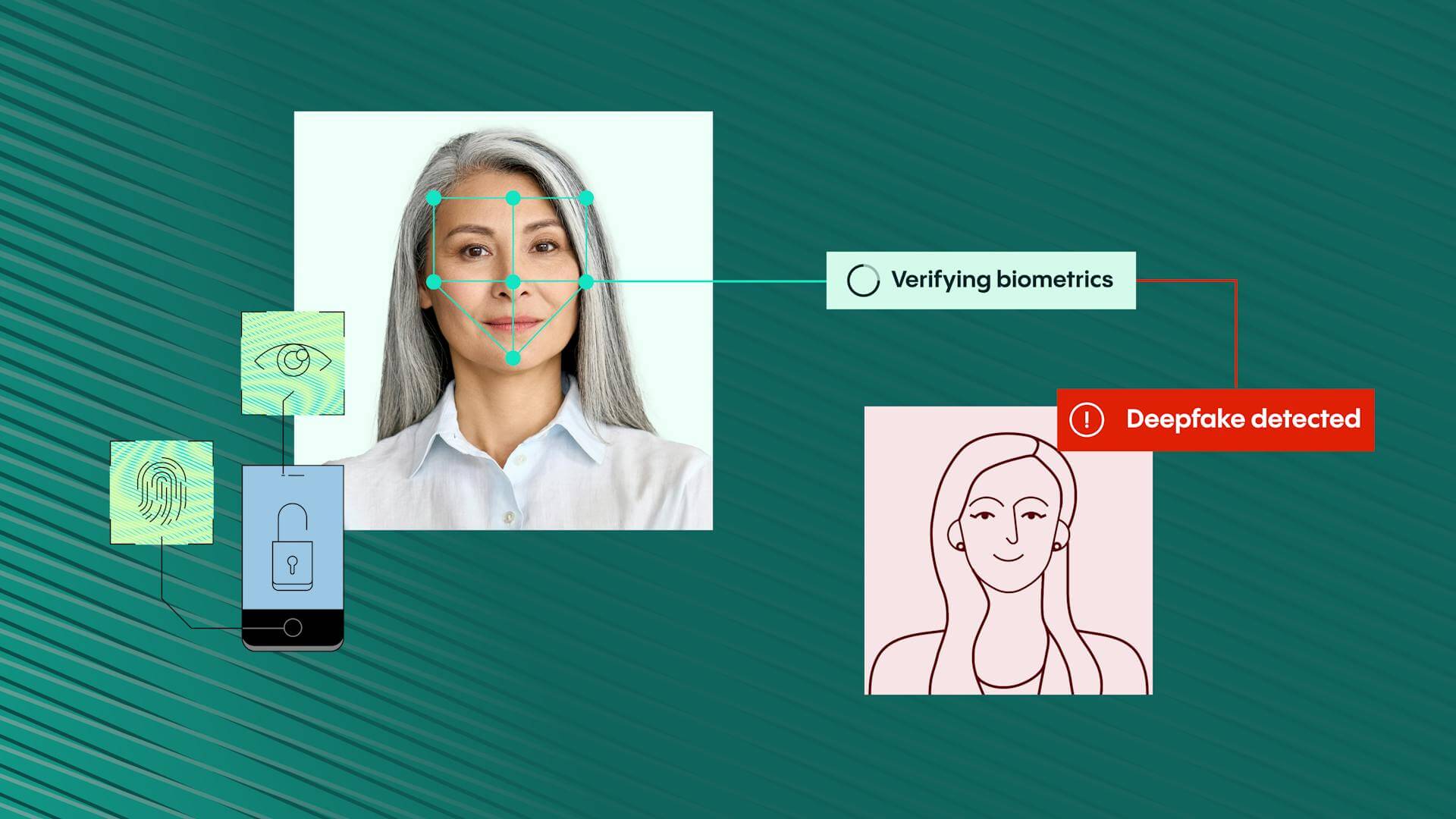

Veriff está equipado de manera única para combatir ataques de Adversario-en-el-Medio (AiTM) al proporcionar robustas soluciones de verificación de identidad que protegen tanto a los usuarios como a los sistemas.

A través de la autenticación biométrica avanzada y algoritmos dinámicos de detección de fraudes, Veriff asegura que incluso si los atacantes interceptan datos o credenciales, no pueden hacerse pasar por un usuario legítimo. Las capacidades de monitoreo en tiempo real de Veriff y los modelos de aprendizaje automático identifican comportamientos inusuales que indican tácticas de AiTM, como el cambio rápido de sesión o actividad irregular del dispositivo. Además, Veriff capacita a las organizaciones para implementar flujos de trabajo de verificación más sólidos, como la integración de autenticación multifactor (MFA), para añadir capas adicionales de seguridad. Al innovar y adaptar continuamente su tecnología para abordar amenazas emergentes, Veriff brinda a empresas e individuos las herramientas necesarias para mantenerse un paso adelante de los defraudadores, asegurando confianza y seguridad en cada interacción.

Conclusión: Manteniéndose adelante de las amenazas AiTM

A medida que el fraude sigue evolucionando, los ataques de adversario en el medio (AiTM) se están convirtiendo en una preocupación significativa, particularmente para industrias como servicios financieros, fintech e iGaming. Con un aumento del 46% en los casos de AiTM en solo un año, estas amenazas sofisticadas explotan vulnerabilidades tanto en sistemas digitales como físicos, planteando desafíos que las medidas tradicionales de detección de fraude tienen dificultad para abordar. Si bien el fraude de suplantación sigue siendo el tipo más prevalente de ataque, el rápido crecimiento del fraude AiTM subraya la necesidad de que las organizaciones adapten sus defensas.

Para combatir efectivamente esta amenaza emergente, las empresas deben adoptar un enfoque de múltiples capas, integrando tecnologías de seguridad avanzadas, educación rigurosa de los usuarios y cumplimiento con regulaciones específicas de la región. Las soluciones de verificación de identidad de vanguardia de Veriff, incluidas la autenticación biométrica y la detección de fraude impulsada por aprendizaje automático, ofrecen una defensa proactiva contra las tácticas AiTM, asegurando que tanto los usuarios como las organizaciones estén protegidos. Al mantenerse por delante del paisaje fraudulento que evoluciona, las empresas pueden proteger sus operaciones, mantener la confianza del cliente y construir resiliencia contra futuras amenazas.