Artículo de fraude

Los anillos de fraude no comienzan con pagos, comienzan con identidades

El fraude no comienza con el dinero, comienza con la identidad. Los anillos criminales escalan sus ataques robando y armando «personas», mucho antes de que ocurra una transacción. Detén la identidad, y detienes el fraude en su origen.

Cuando pensamos en fraude, a menudo imaginamos el acto final: la cuenta bancaria vaciada, el cargo no autorizado en la tarjeta de crédito o el masivo contracargo que afecta las ganancias de un comerciante. Nos enfocamos en el dinero que se va. Pero cuando se activa una alerta de transacción, el daño ya está hecho. El verdadero delito ocurrió días, semanas o incluso meses antes.

El origen de los anillos modernos de fraude no es financiero, es existencial. Comienza con una identidad robada.

Las organizaciones criminales sofisticadas entienden que el dinero es solo el resultado; la identidad es la entrada. Para escalar sus operaciones, no solo necesitan tarjetas de crédito robadas; necesitan a las «personas» que las usen. Este cambio de tácticas ha convertido la verificación de identidad en el campo de batalla crítico para la prevención de fraude. Si puedes detener la identidad falsa o comprometida en la puerta, no solo detienes una transacción; desmantelas el anillo.

Las materias primas: Cómo se comprometen las identidades

Antes de que un anillo de fraude lance un ataque a una plataforma fintech o un mercado, necesitan combustible. Ese combustible viene en forma de datos legítimos de usuarios. El camino desde una persona real hasta una herramienta para criminales generalmente comienza con dos vectores principales: relleno de credenciales y malware.

Relleno de credenciales: El enfoque de fuerza bruta

El relleno de credenciales es el equivalente digital de probar todas las llaves de un llavero hasta encontrar la que abre la cerradura. Debido a que muchos usuarios reciclan contraseñas en varios sitios, una brecha en un foro de baja seguridad puede comprometer el acceso bancario de alta seguridad. Los defraudadores usan bots automatizados para probar millones de pares de nombre de usuario/contraseña robados contra objetivos de alto valor.

Cuando encuentran una coincidencia, no suelen vaciar la cuenta de inmediato. A menudo «incuban» la cuenta, aprendiendo el comportamiento del usuario, o venden las credenciales validadas en la web oscura a anillos especializados que buscan cuentas legítimas y antiguas para lavar dinero.

Malware: El observador silencioso

El malware provee una vía más insidiosa. Los ladrones de información y los troyanos de acceso remoto (RATs) infectan el dispositivo de un usuario, extrayendo silenciosamente cookies, tokens de sesión y contraseñas guardadas. Esto permite a los defraudadores evadir la autenticación multifactor (MFA) al imitar el dispositivo y la huella digital real del usuario.

Una vez que controlan la identidad digital, el anillo de fraude posee algo mucho más valioso que un número de tarjeta de crédito: tienen una persona “mula” que parece, actúa y se verifica como un ciudadano real.

Obtenga su acceso gratuito al informe

Explore las últimas perspectivas sobre tendencias de fraude digital con el Informe El Futuro de los Pagos.

El ciclo de vida de una identidad zombie

Una vez que un anillo de fraude controla un conjunto de identidades comprometidas, no se limita a una sola industria. Maximizan el retorno de inversión (ROI) de cada perfil robado. Una identidad comprometida suele tener una triple vida en diferentes sectores, creando una red compleja de actividad fraudulenta.

1. La cabeza de playa fintech

El recorrido a menudo comienza en fintech. Los defraudadores usan la identidad robada (o una sintética construida con partes robadas) para abrir cuentas “drop”. Estas son cuentas bancarias válidas usadas para recibir y mover fondos ilícitos. Como la identidad pertenece a una persona real con historial crediticio, pasa las verificaciones automatizadas iniciales. Estas cuentas se convierten en la infraestructura para toda la operación fraudulenta.

2. La lavandería de criptomonedas

Para oscurecer el rastro del dinero, la identidad se mueve al sector cripto. El anillo de fraude abre cuentas en exchanges para convertir moneda fiduciaria de las cuentas drop fintech en criptomonedas. Esta etapa de «capas» hace que los fondos sean casi imposibles de rastrear. Los estrictos requisitos de KYC (Know Your Customer) en cripto son obstáculos, pero con documentos robados de alta calidad y tecnología deepfake, los anillos cada vez tienen más éxito en superar estos muros.

3. La explotación del marketplace

Finalmente, la identidad llega a los marketplaces y plataformas de economía colaborativa. Aquí, el objetivo puede ser distinto. Podrían crear cuentas falsas de vendedores para estafar compradores, o cuentas falsas de compradores para defraudar a comerciantes. En escenarios de economía colaborativa, pueden crear cuentas falsas de conductores o repartidores para facilitar otros delitos o simplemente para obtener bonos e incentivos de referencia.

Esta polinización cruzada sectorial es la razón por la que la prevención aislada de fraude falla. Un “cliente” que parece riesgoso para un exchange de cripto puede parecer perfectamente legítimo para una app de transporte, aunque sea el mismo malactor detrás de todo.

Estas tácticas — relleno de credenciales, explotación de malware y creación de identidades sintéticas — no son teóricas; convergen en ataques reales como el descubierto en una plataforma de marketplace importante, donde usuarios aparentemente legítimos ocultaban operaciones criminales coordinadas.

Estudio de caso: Desmantelando un anillo de fraude en una plataforma de marketplace

En Veriff, no solo verificamos documentos; buscamos las conexiones sutiles que revelan el crimen organizado. Una investigación reciente sobre un ataque a uno de nuestros clientes en marketplace ilustra perfectamente cómo operan los anillos de fraude y cómo pueden ser desmantelados.

El «Fantasma» en la máquina

A finales de 2025, detectamos una anomalía durante una revisión rutinaria de una verificación. Al revisar el material de sesión, un Especialista en Verificación de Veriff notó que el video del usuario final parecía normal, pero imágenes de fondo capturaron el reflejo de un tercero no autorizado — actuando como controlador. Esto no fue un fallo técnico, sino evidencia de un fraude orquestado.

La investigación

La investigación reveló un sofisticado esquema de colusión: individuos legítimos actuaban como frentes, mientras facilitadores terceros dirigían el proceso de incorporación detrás de escena. La inteligencia de dispositivos y redes mostró la escala y sofisticación de la operación, exponiendo múltiples sesiones vinculadas a los mismos dispositivos aunque representasen distintos usuarios.

La desarticulación

El equipo antifraude identificó más de 500 cuentas vinculadas a esta actividad fraudulenta. Para neutralizar la amenaza, implementamos una lógica de fraude que rechaza instantáneamente cualquier sesión futura con este comportamiento. También compartimos inteligencia accionable con el cliente, permitiéndole bloquear proactivamente cuentas comprometidas antes de que representen riesgos reales.

Este caso subraya la capacidad de Veriff para detectar, analizar y desarticular fraudes organizados mediante análisis de comportamiento, forenses técnicos e intervenciones rápidas y escalables.

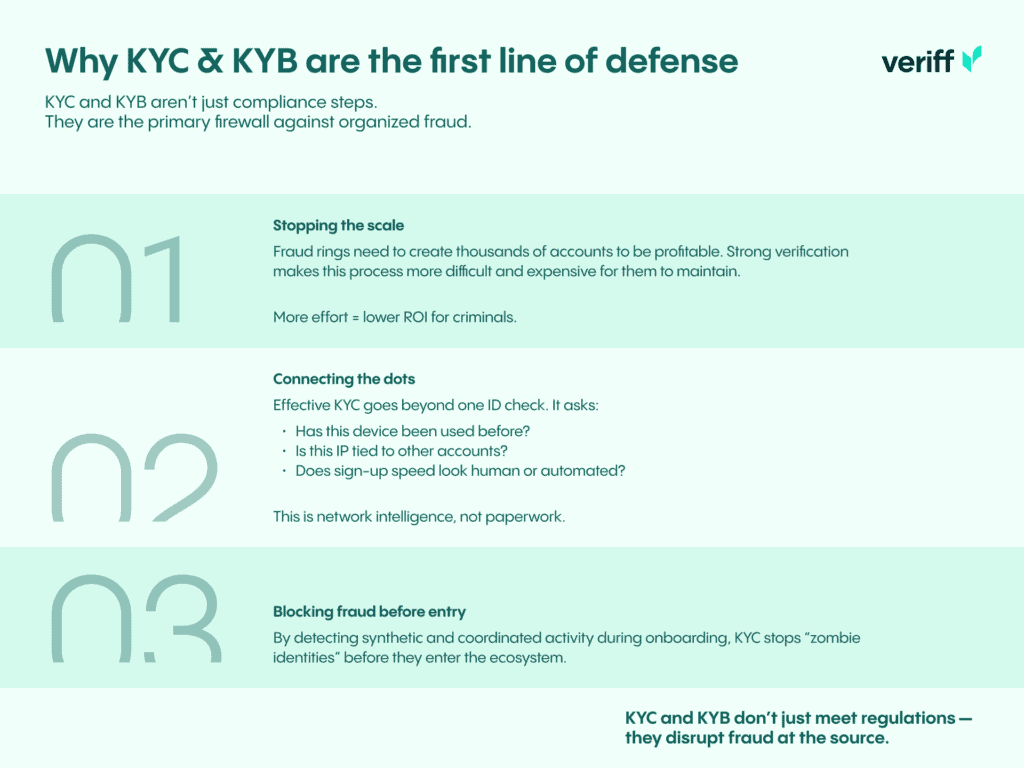

La importancia de KYC y KYB en la prevención del fraude

Este caso de cliente demuestra que la verificación de identidad no es solo un requisito de cumplimiento, es el firewall principal contra el crimen organizado.

Cuando hablamos de KYC (Know Your Customer) y KYB (Know Your Business), a menudo hablamos de regulaciones. Pero en el contexto de los anillos de fraude, estos procesos se trata de interrupción.

Los anillos de fraude dependen del volumen. Necesitan cientos o miles de cuentas activas para que su economía funcione. Un KYC robusto introduce fricción que mata esta escalabilidad. Si un defraudador necesita 15 minutos y un dispositivo único para falsificar una verificación, su ROI se desploma.

Un KYC efectivo no solo mira una tarjeta de identificación en aislamiento. Se trata de análisis de redes. Se trata de preguntar:

- ¿Se ha visto este dispositivo antes?

- ¿Está esta dirección IP asociada con otros usuarios “diferentes”?

- ¿La velocidad de los registros coincide con comportamiento humano o de bots?

Al analizar estas señales durante la fase de incorporación, prevenimos que la “identidad zombie” ingrese al ecosistema.

Conclusión

La batalla contra el fraude se está desplazando hacia arriba. Ya no podemos esperar a que un contracargo nos indique que tenemos un problema. Cuando el dinero se mueve, los defraudadores ya han ganado.

Para derrotar a las redes de fraude, las empresas deben incorporar inteligencia de identidad proactiva en sus sistemas de incorporación y monitoreo. Esto significa adoptar detección de anomalías impulsada por IA para detectar desviaciones comportamentales sutiles, implementar un robusto rastreo de dispositivos y redes, y participar en el intercambio de inteligencia entre plataformas para exponer vínculos ocultos entre cuentas aparentemente no relacionadas. Al tratar la verificación de identidad no solo como un requisito de cumplimiento, sino como una capa de defensa estratégica, las organizaciones pueden interrumpir las redes de fraude desde su inicio, antes de que se realice una sola transacción.