Artigo sobre Fraude

Anéis de fraude não começam com pagamentos, começam com identidades

Fraude não começa com dinheiro — começa com identidade. Anéis criminosos escalam seus ataques roubando e armando “pessoas”, muito antes de qualquer transação acontecer. Pare a identidade, e você para a fraude na sua origem.

Quando pensamos em fraude, frequentemente imaginamos o ato final: a conta bancária esvaziada, a cobrança não autorizada no cartão de crédito ou a enorme devolução de pagamento que impacta o lucro do comerciante. Fixamo-nos no dinheiro saindo do prédio. Mas, quando um alerta de transação é disparado, o dano já foi feito. O crime real aconteceu dias, semanas ou até meses antes.

A gênese dos anéis modernos de fraude não é financeira, é existencial. Começa com uma identidade roubada.

Organizações criminosas sofisticadas entendem que o dinheiro é apenas o resultado; a identidade é o insumo. Para escalar suas operações, eles não precisam apenas de cartões de crédito roubados; eles precisam das “pessoas” para usá-los. Essa mudança de tática transformou a verificação de identidade no campo de batalha crítico para a prevenção de fraudes. Se você consegue parar a identidade falsa ou comprometida na porta, você não apenas impede uma transação; você desmantela o anel.

As matérias-primas: Como as identidades são comprometidas

Antes que um anel de fraude lance um ataque em uma plataforma fintech ou marketplace, eles precisam de combustível. Esse combustível vem na forma de dados legítimos de usuários. O caminho de uma pessoa real para uma ferramenta dos criminosos geralmente começa com dois vetores principais: credential stuffing e malware.

Credential stuffing: A abordagem de força bruta

Credential stuffing é o equivalente digital de tentar todas as chaves de um chaveiro até encontrar a que abre a fechadura. Como muitos usuários reutilizam senhas em vários sites, uma violação em um fórum de baixa segurança pode comprometer um login bancário de alta segurança. Fraudes usam bots automatizados para testar milhões de pares de nome de usuário/senha roubados contra alvos de alto valor.

Quando uma correspondência é encontrada, eles não esvaziam a conta imediatamente. Frequentemente “incubam” a conta, aprendendo o comportamento do usuário, ou vendem as credenciais validadas na dark web para anéis especializados de fraude que procuram contas legítimas antigas para lavar dinheiro.

Malware: O observador silencioso

Malware oferece uma rota mais insidiosa. Roubadores de informação e Trojans de Acesso Remoto (RATs) infectam o dispositivo do usuário, sugando silenciosamente cookies, tokens de sessão e senhas salvas. Isso permite que fraudadores contornem a autenticação multifatorial (MFA) imitando o dispositivo real e a impressão digital digital do usuário.

Uma vez que controlam a identidade digital, o anel de fraude possui algo muito mais valioso que um número de cartão de crédito: eles têm uma persona “mula” que parece, age e se verifica como um cidadão real.

Obtenha acesso gratuito ao relatório

Explore as últimas percepções sobre tendências de fraude digital com o Relatório O futuro dos pagamentos.

O ciclo de vida de uma identidade zumbi

Depois que um anel de fraude controla um conjunto de identidades comprometidas, eles não se limitam a um único setor. Maximizam o retorno sobre investimento (ROI) para cada perfil roubado. Uma única identidade comprometida frequentemente vive uma vida tripla em diferentes setores, criando uma teia emaranhada de atividade fraudulenta.

1. A cabeça de praia fintech

A jornada geralmente começa na fintech. Fraudadores usam a identidade roubada (ou uma sintética construída a partir de partes roubadas) para abrir contas “drop”. Essas são contas bancárias válidas usadas para receber e movimentar fundos ilícitos. Como a identidade pertence a uma pessoa real com histórico de crédito, ela passa nas verificações automáticas iniciais. Essas contas se tornam a tubulação para toda a operação de fraude.

2. A lavanderia cripto

Para obscurecer a trilha do dinheiro, a identidade se move para o setor cripto. O anel abre contas em exchanges para converter moeda fiduciária das contas drop fintech em criptomoeda. Esta etapa de “camada” torna os fundos quase impossíveis de rastrear. Os rigorosos requisitos de KYC (Conheça Seu Cliente) em cripto são barreiras, mas armados com documentos roubados de alta qualidade e tecnologia deepfake, os anéis têm sucesso crescente em ultrapassar esses obstáculos.

3. A exploração de marketplaces

Finalmente, a identidade atinge marketplaces e plataformas da economia gig. Aqui, o objetivo pode ser diferente. Podem criar contas falsas de vendedor para enganar compradores, ou contas falsas de comprador para fraudar comerciantes. Em cenários da economia gig, podem criar contas falsas de motoristas ou entregadores para facilitar outros crimes ou simplesmente para ganhar bônus e incentivos de indicação.

Essa polinização cruzada entre setores é o motivo pelo qual a prevenção de fraudes isolada falha. Um “cliente” que parece arriscado para uma exchange cripto pode parecer perfeitamente aceitável para um aplicativo de transporte, mesmo sendo o mesmo ator maligno controlando tudo.

Essas táticas—credential stuffing, exploração de malware e criação de identidades sintéticas—não são teóricas; convergem em ataques reais como o descoberto em uma grande plataforma marketplace, onde usuários aparentemente legítimos mascaravam operações criminosas coordenadas.

Estudo de caso: Desmontando um anel de fraude em uma plataforma marketplace

Na Veriff, não apenas verificamos documentos; procuramos as conexões sutis que revelam o crime organizado. Uma investigação recente de um ataque a um dos nossos clientes marketplace ilustra perfeitamente como anéis de fraude operam — e como podem ser derrubados.

O “Fantasma” na máquina

No final de 2025, detectamos uma anomalia durante uma verificação de rotina. Ao revisar a mídia da sessão, um Especialista em Verificação Veriff notou que o vídeo do usuário final parecia normal, mas uma filmagem de fundo capturou o reflexo de um terceiro não autorizado — atuando como um manipulador. Isso não foi um erro técnico, mas evidência de fraude orquestrada.

A investigação

A investigação revelou um esquema sofisticado de conluio: indivíduos legítimos serviam como fachadas, enquanto facilitadores terceirizados dirigiam o processo de onboarding nos bastidores. A inteligência de dispositivo e rede revelou a escala e sofisticação da operação, expondo múltiplas sessões ligadas aos mesmos dispositivos apesar de representarem usuários diferentes.

A derrubada

A equipe antifraude identificou mais de 500 contas ligadas a essa atividade fraudulenta. Para neutralizar a ameaça, implementamos uma lógica antifraude que rejeita instantaneamente qualquer sessão futura com esse comportamento. Também compartilhamos inteligência acionável com o cliente, permitindo que bloqueassem proativamente contas comprometidas antes de representarem riscos reais.

Esse caso destaca a capacidade da Veriff de detectar, analisar e interromper fraudes organizadas por meio de insights comportamentais, perícia técnica e intervenção rápida e escalável.

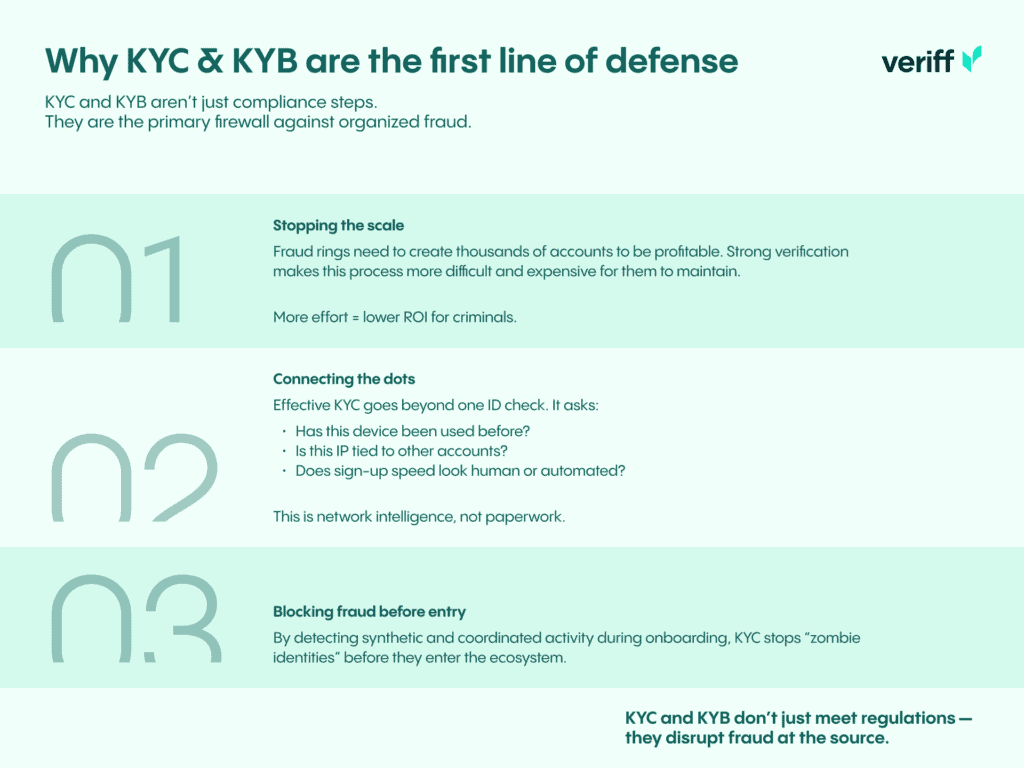

A importância do KYC e KYB na prevenção de fraudes

Esse caso do cliente prova que a verificação de identidade não é apenas uma caixa de conformidade, é a principal barreira contra o crime organizado.

Quando falamos de KYC (Conheça Seu Cliente) e KYB (Conheça Seu Negócio), geralmente falamos sobre regulamentações. Mas no contexto de anéis de fraude, esses processos são sobre ruptura.

Anéis de fraude dependem de volume. Precisam de centenas ou milhares de contas ativas para que sua economia funcione. KYC robusto introduz atrito que mata essa escalabilidade. Se um fraudador precisa de 15 minutos e um dispositivo único para falsificar uma verificação, seu ROI despenca.

KYC eficaz não é apenas olhar para um cartão de identificação isoladamente. É sobre análise de rede. É sobre perguntar:

- Este dispositivo já foi visto antes?

- Este endereço IP está associado a outros usuários “diferentes”?

- A velocidade de cadastros corresponde ao comportamento humano ou ao de bots?

Ao analisar esses sinais na fase de onboarding, prevenimos que a “identidade zumbi” entre no ecossistema.

Conclusão

A batalha contra a fraude está se movendo para o início do processo. Não podemos mais esperar que o estorno nos diga que temos um problema. Quando o dinheiro se move, os fraudadores já venceram.

Para derrotar anéis de fraude, empresas devem incorporar inteligência proativa de identidade em seus sistemas de onboarding e monitoramento. Isso significa adotar detecção de anomalias orientada por IA para identificar sutis desvios comportamentais, implementar robustas técnicas de impressão digital de dispositivos e redes, e participar do compartilhamento de inteligência entre plataformas para expor ligações ocultas entre contas aparentemente não relacionadas. Ao tratar a verificação de identidade não apenas como uma exigência de conformidade, mas como uma camada estratégica de defesa, organizações podem interromper anéis de fraude na origem — antes que qualquer transação ocorra.