Artigo sobre Fraude

Análise aprofundada: Como prevenir sequestros de conta em bancos digitais [2026]

Fraude de assalto a contas pode causar sérios problemas, dificultando que os clientes recuperem suas contas sem sofrer uma perda financeira. Para piorar, o relacionamento entre o cliente e a empresa pode ser irreparavelmente danificado.

Lembro da primeira vez que tive que explicar a um executivo como o relacionamento bancário completo de um cliente poderia ser comprometido em questão de horas. Isso não era um cenário hipotético; foi um sequestro real de conta. Começou com uma senha reutilizada e evoluiu para transferências não autorizadas totalizando dezenas de milhares de dólares. Estatísticas recentes de fraude por sequestro de conta do Relatório de Fraude Veriff 2026 confirmam que este não foi um incidente isolado, mas parte de uma ameaça global mais ampla: em 2025, a taxa líquida de fraude em fluxos de verificação digital permaneceu acima de 4% — significando que uma em cada 25 tentativas de verificação de identidade foi fraudulenta — e a fraude por personificação respondeu por mais de 85% de todas as tentativas de fraude, evidenciando o quão determinados são os atacantes em assumir identidades digitais.

Essa experiência cristalizou para mim o quão urgente — e pessoal — o problema do assalto a contas no banco digital se tornou. Ela também explica por que líderes de serviços financeiros nos EUA, Reino Unido, Brasil, México e Colômbia devem agir agora para proteger clientes e instituições igualmente.

O assalto a contas (ATO) é uma das ameaças mais sérias e de crescimento acelerado no banco digital. Ocorre quando um fraudador obtém acesso não autorizado à conta bancária online de um cliente — tipicamente por meio de credenciais roubadas, phishing, malware ou exploração de autenticação fraca. Uma vez dentro, os atacantes podem transferir fundos, alterar detalhes da conta, abrir novos produtos ou cometer fraudes adicionais de identidade — frequentemente antes que o cliente ou banco percebam. Segundo os dados mais recentes de fraude da Veriff, táticas sofisticadas de fraude — incluindo mídia gerada por IA e técnicas de personificação — estão aumentando rapidamente, tornando as defesas tradicionais insuficientes por si só.

O que é assalto a conta e por que importa?

Quando digo, ‘o que é assalto a conta?’, refiro-me a mais do que apenas um nome de usuário e senha roubados. ATO em bancos é um ciclo de ataque em múltiplas etapas: fraudadores coletam credenciais ou dados de personificação, validam o acesso, escalam o controle (por exemplo, alterando canais de comunicação ou autenticação) e monetizam a conta através de transferências, compras ou engenharia social para apoiar esquemas de fraude de identidade mais amplos. O dano é tanto financeiro quanto reputacional – clientes perdem dinheiro, bancos absorvem a responsabilidade, e a confiança se deteriora. As consequências regulatórias e de compliance podem ser igualmente prejudiciais, especialmente conforme os reguladores endurecem expectativas para autenticação forte do cliente e detecção de fraude.

Vetores comuns de ataque: como os fraudadores invadem

Entender como os atacantes operam é o primeiro passo para prevenir o ATO. No meu trabalho, vejo três vetores repetidamente:

1. Phishing e engenharia social. Atacantes enganam clientes para revelar credenciais ou códigos únicos por meio de sites ou mensagens falsas convincentes. O phishing permanece como uma das técnicas iniciais de acesso mais eficazes porque os humanos são, inevitavelmente, o elo mais fraco em qualquer cadeia de segurança.

2. Reuso de senha e stuffing de credenciais. Quando credenciais vazadas em uma violação são testadas em massa nos sites de login dos bancos, os atacantes obtêm sucesso onde as senhas são reutilizadas. O stuffing de credenciais é automatizado e escalável, tornando-se uma ameaça de alto volume para plataformas bancárias digitais.

3. Malware e comprometimento de dispositivos. Malware no telefone ou PC do cliente pode capturar credenciais, interceptar códigos de autenticação multifator (MFA) baseados em SMS, ou sequestrar sessões. A adoção do banco móvel aumenta a superfície de ataque, especialmente em mercados onde as práticas de segurança dos dispositivos variam amplamente.

A fraude não é mais oportunista — é organizada e cada vez mais movida por tecnologia. Em 2025, mais de 4% de todas as tentativas de verificação foram fraudulentas, e mais de 85% delas envolveram personificação. Isso nos diz que os atacantes estão dobrando a aposta em ataques baseados em identidade, usando ferramentas cada vez mais sofisticadas para assumir contas e explorar a confiança em escala.

Por que bancos digitais e clientes estão particularmente em risco

Contas bancárias digitais são alvos de alto valor: fornecem acesso direto a fundos, meios de pagamento, linhas de crédito e informações pessoais sensíveis que podem ser usadas para roubo de identidade. Do ponto de vista do banco, o ATO pode levar a perdas financeiras imediatas por reembolsos e estornos, custos operacionais a longo prazo para investigações e remediação, e penalidades regulatórias quando as proteções ao consumidor são consideradas insuficientes.

Para os clientes, as consequências vão além do saldo esvaziado. Atacantes podem criar identidades sintéticas, solicitar crédito novo em nome da vítima ou bloquear clientes de serviços críticos. O custo emocional – perda de confiança e recuperação demorada – pode ser significativo e duradouro.

Como a fraude de assalto a conta se desenrola na prática

Deixe-me guiar você por um cenário típico de ATO que já vi dezenas de vezes:

Primeiro, os atacantes obtêm credenciais via violação de terceiros. Eles utilizam essas credenciais em ferramentas automatizadas para testar páginas de login (stuffing de credenciais). Onde a MFA é fraca ou baseada em SMS, os atacantes podem interceptar códigos ou enganar o pessoal do call center para redefinir credenciais (engenharia social). Uma vez que têm controle, alteram detalhes de contato, configuram novos beneficiários de pagamento e rapidamente transferem fundos por meios de pagamento instantâneos ou exchanges de cripto. Quando o cliente genuíno percebe, os fundos já se foram e o rastro foi ofuscado.

Explore as principais estatísticas de fraudes, mudanças regulatórias e recomendações práticas do novo relatório da Veriff.

Melhores formas de prevenir fraudes de sequestro de conta no banco online

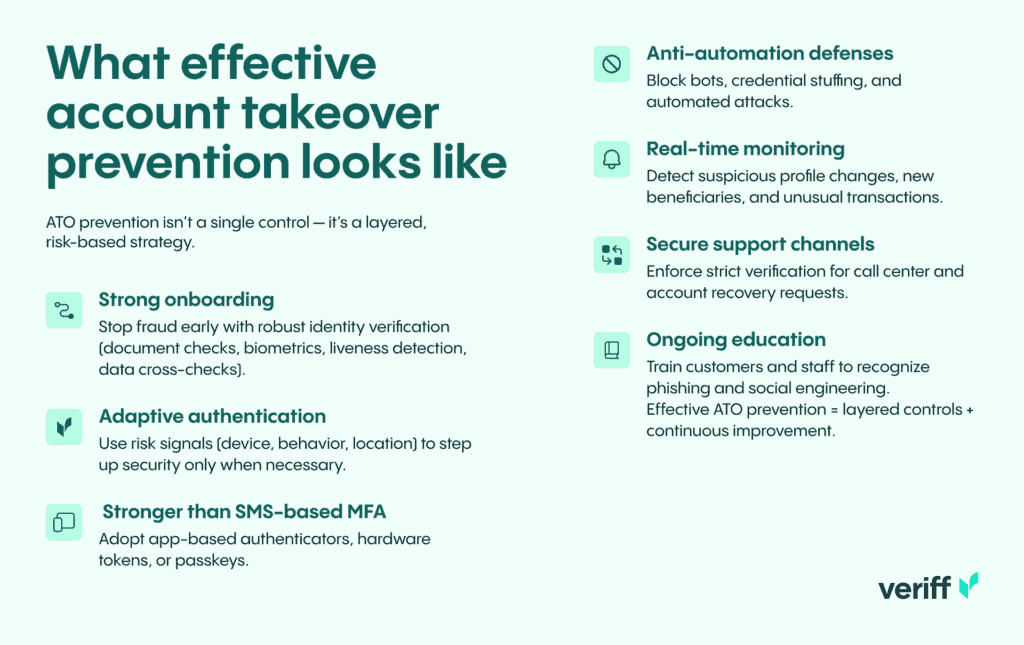

Prevenir ATO no banco digital requer uma abordagem em camadas e baseada em risco. Não existe solução mágica – apenas uma combinação de controles, processos e melhoria contínua. Aqui está a abordagem que recomendo e que implementei com equipes em várias regiões.

1. Fortaleça a verificação de identidade na abertura de conta. Parar a fraude antes que ela se torne uma conta é o controle mais custo-efetivo. Uma verificação forte de identidade digital – checagem de documentos, detecção de vitalidade, correspondência biométrica e cruzamento de dados – reduz o risco de que fraudadores abram novas contas com identidades roubadas ou sintéticas.

2. Aplique autenticação adaptativa e baseada em risco. Em vez de depender apenas de MFA estática, use sinais contextuais – reputação do dispositivo, anomalias de IP/geolocalização, biometria comportamental e pontuação de risco de transação – para intensificar a autenticação apenas quando o risco aumenta. Essa abordagem reduz atritos para usuários genuínos ao mesmo tempo que torna ataques mais difíceis e custosos para fraudadores.

3. Supere o MFA baseado em SMS. Códigos únicos via SMS são vulneráveis à troca de SIM e interceptação. O NIST e líderes do setor recomendam métodos de autenticação mais fortes – autenticadores baseados em app, tokens de hardware ou abordagens criptográficas padrão como passkeys – para reduzir os riscos de assalto a contas.

4. Detecte e bloqueie ataques automatizados de credenciais. Implemente defesas anti-automação: gerenciamento de bots, limitação de taxa, impressão digital de dispositivo e detecção de stuffing de credenciais. Esses controles precisam de ajustes contínuos para acompanhar técnicas de ataque em rápida evolução.

5. Monitore indicadores de assalto a conta. Monitoramento em tempo real que busca mudanças rápidas no perfil (email, telefone, endereço), adições incomuns de beneficiários ou padrões atípicos de transações permite detecção precoce e contenção automatizada, como bloqueio de transações ou autenticação forçada.

6. Endureça fluxos de trabalho do call center e suporte. Engenheiros sociais frequentemente exploram autenticação fraca do atendimento ao cliente para redefinir credenciais. Exija verificação estrita multifator para quaisquer alterações de conta solicitadas via canais de suporte e registre todas essas interações para revisão.

7. Eduque clientes e equipe. A conscientização reduz phishing e engenharia social bem-sucedidos. Comunicações regulares e direcionadas, além de exercícios simulados de phishing para a equipe, ajudam a aumentar o custo dos ataques para os fraudadores.

Equilibrando segurança e experiência do cliente

Frequentemente ouço a pergunta: ‘Como protegemos os clientes sem tornar nosso produto inviável?’ A resposta é ser inteligente sobre quando e como aplicamos atrito. Autenticação baseada em risco e perfil progressivo permitem manter o onboarding e o uso diário do banco suaves para a maioria dos usuários, enquanto aplicam verificação mais rigorosa quando sinais de risco aumentam. Comunique-se com transparência aos clientes: se você vai intensificar a verificação, diga o porquê – os clientes toleram mais atrito quando entendem que isso protege seu dinheiro.

Operacionalizando a prevenção: tecnologia e governança

Na minha experiência, o sucesso requer integração entre stacks tecnológicos e estruturas de governança:

Telemetria centralizada de identidade e fraude. Agregue sinais de onboarding, autenticação, transações e suporte ao cliente em uma plataforma centralizada de fraude. Correlacionar sinais entre canais melhora a detecção e reduz falsos positivos.

Planos de ação multifuncionais e resposta a incidentes. Equipes de fraude, jurídico, compliance e operações de cliente devem ter planos de resposta pré-aprovados para suspeitas de ATO para que possam conter, investigar e remediar rápida e consistentemente.

Alinhamento regulatório e relatórios. Garanta que seus controles estejam conformes as regulamentações regionais sobre autenticação, notificação ao cliente e proteção de dados. Engajamento proativo com reguladores e auditores ajuda a evitar surpresas durante revisões.

Mensurando o sucesso e se mantendo à frente

Indicadores chave de desempenho importam. Acompanhe métricas como tentativas de ATO bloqueadas, tempo até detecção, fundos recuperados, taxas de falso positivo e métricas de atrito ao cliente (desistência no onboarding, abandono na autenticação). Monitoramento contínuo e melhoria iterativa são essenciais – os atacantes adaptam-se continuamente, assim como suas defesas devem.

Estudos de caso e resultados do mundo real

Ao longo dos anos, trabalhei com bancos que reduziram perdas por ATO substancialmente ao combinar verificação de identidade mais forte na abertura de conta com autenticação baseada em risco. Um cliente implementou reputação de dispositivo e análise comportamental junto com autenticadores obrigatórios baseados em app para ações de alto risco. Em meses, os incidentes de ATO atribuídos a stuffing de credenciais caíram drasticamente e as queixas de clientes sobre fraude diminuíram.

Outra instituição financeira reformulou sua autenticação de call center e adicionou um canal de verificação secundário antes de processar alterações de beneficiários. Essa simples mudança na governança cortou o número de alterações baseadas em engenharia social em mais da metade no primeiro trimestre após a implementação.

Checklist prático: passos imediatos que você pode dar

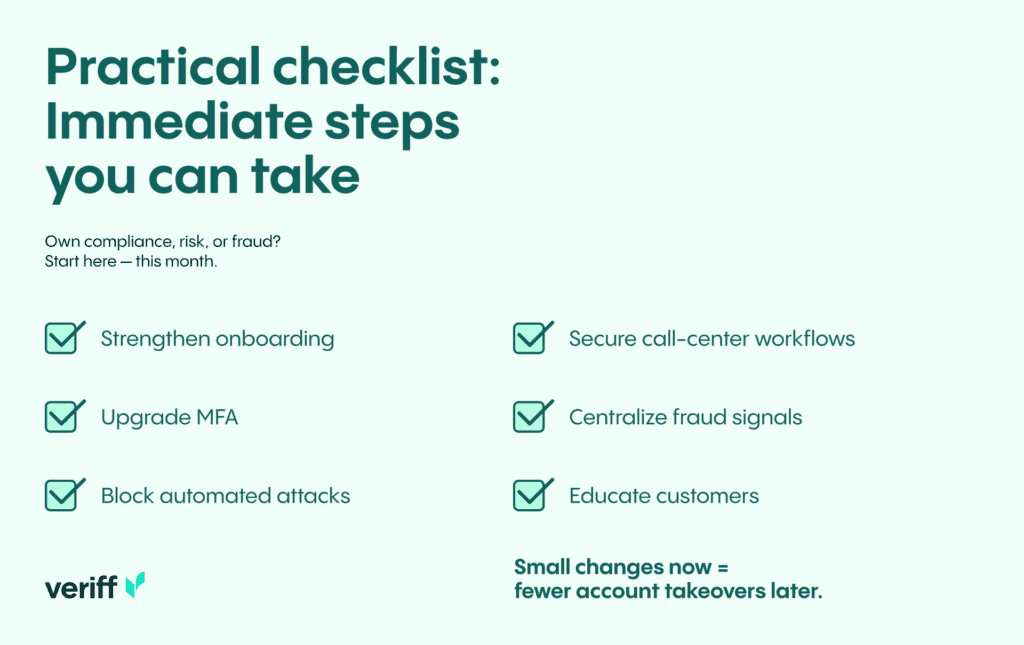

Se você é responsável por compliance, risco ou fraude, aqui está um checklist pragmático que pode agir ainda este mês:

- Revise e fortaleça a verificação de identidade no onboarding. Adicione checagem de documentos e detecção de vitalidade onde o risco justificar.

- Substitua ou complemente o MFA baseado em SMS por opções mais fortes de autenticadores ou passkeys.

- Implemente defesas contra bots e stuffing de credenciais em logins e endpoints de API.

- Audite os procedimentos de autenticação do call center e exija verificação multifatorial para mudanças de conta.

- Centralize a telemetria de fraude e execute análises direcionadas para detectar indicadores precoces de ATO.

- Conduza campanhas de educação para clientes sobre phishing e higiene de senhas.

Por que a tecnologia de verificação de identidade é central para a prevenção

Na minha visão, a verificação de identidade é a base da prevenção ao assalto a contas. Se você pode confirmar confiável e facilmente que um indivíduo é quem afirma ser no onboarding e em ações de alto risco, reduz drasticamente a superfície de ataque. Plataformas modernas de identidade combinam prova documental, checagem biométrica e sinais de fraude baseados em dados para tornar essa verificação robusta e automatizada – permitindo proteger milhões de clientes sem sobrecarregar usuários genuínos.

Considerações finais: urgência e oportunidade

A fraude de assalto a contas não é um risco abstrato – é uma ameaça presente e crescente que mira clientes e instituições em várias geografias. Quero ser franco: se você encarar o ATO como uma tarefa pontual e não como uma prioridade estratégica contínua, estará reagindo a perdas em vez de preveni-las. A boa notícia é que existem defesas práticas e comprovadas. Combinando verificação de identidade mais forte, autenticação baseada em risco, controles anti-automação e governança operacional, você pode reduzir dramaticamente o risco de ATO mantendo uma experiência positiva ao cliente.

Proteja seus clientes contra o assalto a conta – fortaleça sua verificação de identidade com a Veriff.