Artigo IDV

Lei de Resiliência Operacional Digital (DORA): Passos principais para o sucesso dos serviços financeiros

À medida que as ameaças cibernéticas se tornam mais sofisticadas, proteger as instituições financeiras e seus clientes nunca foi tão crítico. Apresentamos a Lei de Resiliência Operacional Digital (DORA), o marco transformador da UE projetado para fortalecer o setor financeiro contra riscos e interrupções digitais.

Introdução

Em um mundo cada vez mais digital, proteger entidades financeiras como bancos, empresas de investimento e seguradoras contra incidentes relacionados à tecnologia da informação e comunicação (TIC) é uma prioridade máxima. A DORA visa aprimorar a segurança e a resiliência dos sistemas financeiros exigindo que a maioria das entidades financeiras licenciadas implemente uma estrutura abrangente de gerenciamento de riscos de TIC.

Na finança moderna, a tecnologia é a força vital que mantém as transações diárias em funcionamento. Seja lidando com pagamentos online, bancos móveis ou transações transfronteiriças, os clientes esperam serviços de TIC contínuos e segurança 24 horas por dia. Falhas ou violações podem prejudicar reputações, desestabilizar mercados e corroer a confiança. Reconhecendo esses riscos, a DORA cria uma abordagem uniforme para supervisão de riscos relacionados a TIC e gerenciamento de riscos de terceiros de TIC em toda a UE.

As apostas são altas. Uma única violação ou interrupção severa pode minar a confiança no mercado financeiro, comprometer dados de consumidores e até mesmo representar riscos sistêmicos para a estabilidade global. Reconhecendo esses desafios, a DORA exige que as entidades financeiras tenham em vigor uma estrutura abrangente de gerenciamento de riscos de TIC, garantindo que possam resistir, responder e se recuperar de incidentes relacionados a TIC.

A resiliência operacional é garantir a continuidade. Significa ter uma estratégia robusta para prevenir interrupções, detectar vulnerabilidades e mitigar qualquer impacto quando um evento ocorre. Ao impor requisitos rigorosos a entidades financeiras regulamentadas, legisladores e reguladores da UE, por meio da DORA, asseguram que o setor financeiro possa suportar choques, recuperar-se rapidamente e manter a confiança do consumidor, fortalecendo assim a estabilidade do mercado e protegendo a economia como um todo na era digital interconectada de hoje.

O que é o DORA?

O Regulamento (UE) 2022/2554, conhecido como Lei de Resiliência Operacional Digital (DORA), é uma estrutura legislativa abrangente desenvolvida pela União Europeia. Ele delineia novas medidas regulatórias para garantir que a infraestrutura de TIC do setor financeiro permaneça resiliente contra ameaças cibernéticas, falhas operacionais e outras interrupções de TIC.

Padroniza a gestão de riscos dos sistemas TIC em todos os Estados-Membros da UE, eliminando inconsistências e alinhando as expectativas da supervisão.

A DORA se aplica a uma ampla gama de instituições, incluindo bancos, prestadores de serviços de pagamento, instituições de moeda eletrônica, empresas de investimento e empresas de seguros e pensões ocupacionais. Ao estabelecer regras padronizadas em todos os Estados-Membros, a DORA elimina a fragmentação regulatória e fornece uma abordagem uniforme para o gerenciamento de riscos de TIC.

A supervisão é coordenada pela Autoridade Bancária Europeia (EBA), Autoridade Europeia dos Valores Mobiliários e dos Mercados (ESMA) e Autoridade Europeia dos Seguros e Pensões Ocupacionais (EIOPA), que têm a tarefa de emitir padrões técnicos e implementar normas técnicas para orientar a conformidade.

Os principais objetivos da DORA giram em torno da harmonização e reforço do gerenciamento de riscos digitais em todo o setor financeiro europeu.

Os principais objetivos incluem:

- Estabelecimento de padrões comuns: Criar protocolos compartilhados para avaliação de riscos de TIC, relatórios de incidentes e testes de resiliência operacional digital.

- Melhorar o compartilhamento de informações: Incentivar uma cultura de transparência onde as instituições compartilhem inteligência sobre ameaças.

- Aumentar a responsabilidade: Garantir que a alta administração das entidades financeiras assume a responsabilidade por decisões relacionadas a TIC.

- Reforçar a supervisão: Capacitar autoridades competentes como a EBA, ESMA e EIOPA para supervisionar a aplicação da DORA e desenvolver normas técnicas de implementação.

Componentes principais da DORA

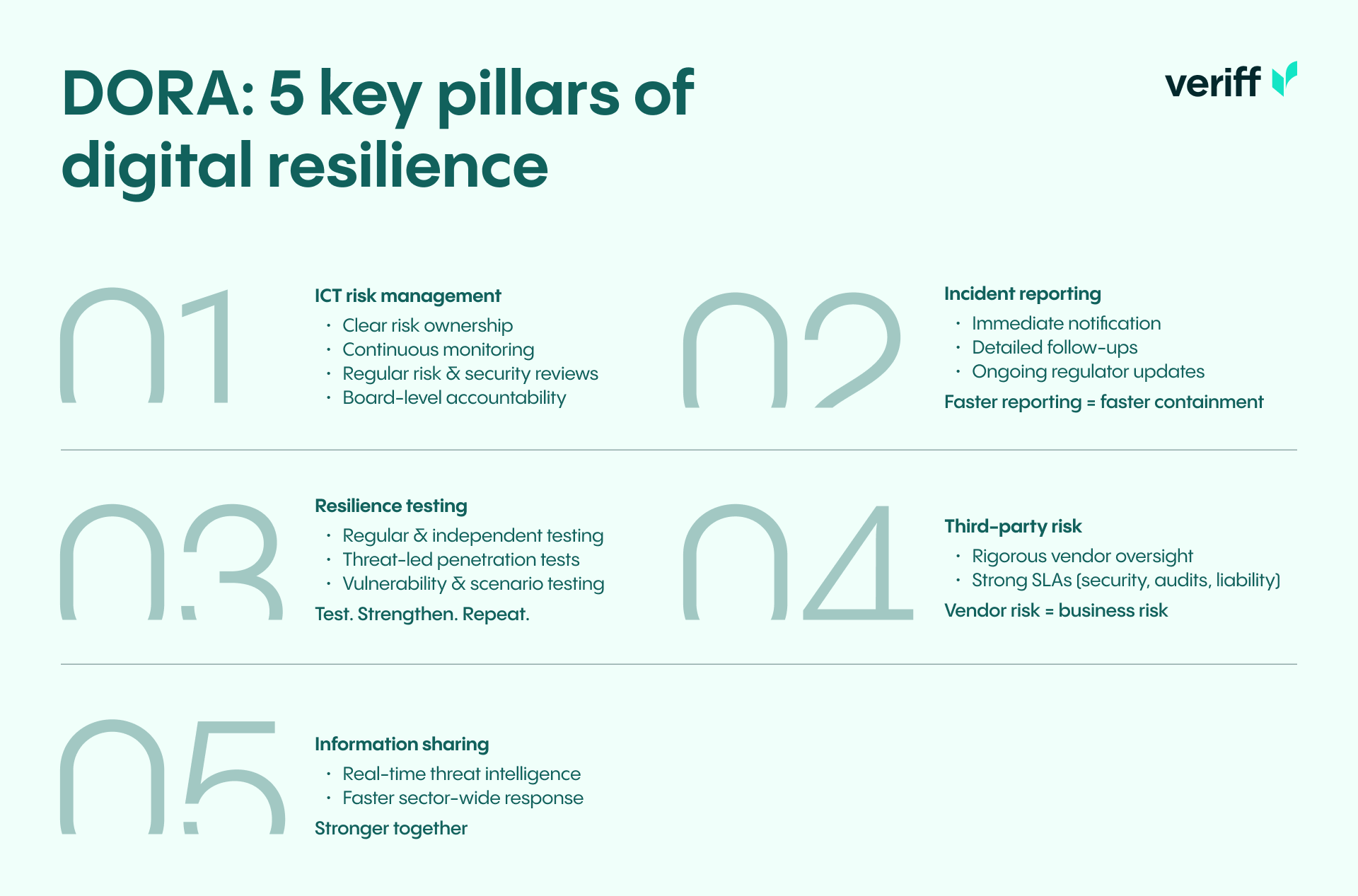

1. Estrutura de gestão de riscos de TIC

Sob a DORA, as instituições financeiras devem adotar uma estrutura robusta de gerenciamento de riscos de TIC, capaz de detectar, prevenir e responder a ameaças cibernéticas e outras interrupções operacionais. Esta estrutura deve ser completamente integrada nas estruturas de governança e processos de negócios existentes.

Os principais requisitos incluem:

- Definição clara de funções e responsabilidades para a supervisão de riscos de TIC.

- Monitoramento contínuo e relatório oportuno de incidentes relacionados a TIC.

- Avaliações de risco atualizadas regularmente, considerando ameaças emergentes, como novas tendências de malware ou vulnerabilidades em software de terceiros.

- Revisões periódicas de controles de segurança e medidas de proteção de dados.

Uma estratégia robusta não se trata apenas de atender aos requisitos regulatórios; é sobre criar uma cultura de segurança e resiliência. As melhores práticas incluem:

- Treinamento frequente: Garantir que todos os funcionários, desde a liderança executiva até o suporte ao cliente, entendam a higiene cibernética e os procedimentos de gerenciamento de riscos.

- Monitoramento contínuo: Implementar sistemas automatizados para rastrear anomalias e gerar alertas.

- Prioritização de riscos: Alocar recursos proporcionalmente à gravidade e à probabilidade dos riscos identificados.

- Envolvimento da alta gestão: Envolver a alta gestão para priorizar e financiar as iniciativas de cibersegurança necessárias.

2. Relatório de incidentes

A notificação oportuna e precisa de incidentes é fundamental para limitar danos. O DORA exige que entidades financeiras reportem qualquer evento importante de TIC—seja um ciberataque, uma violação de dados ou uma falha de sistema—para as autoridades competentes dentro de prazos rigorosos. Especificamente, as instituições devem:

- Fornecer uma notificação inicial assim que o incidente for detectado.

- Submeter relatórios detalhados de acompanhamento descrevendo as causas raízes, o impacto e as medidas corretivas.

- Manter comunicação contínua com os reguladores até que o problema seja totalmente resolvido.

Quanto mais cedo os incidentes relacionados a TIC forem reportados, mais rápido as autoridades e outros interessados podem coordenar uma resposta. A notificação precoce permite uma contenção mais rápida das ameaças cibernéticas, minimizando a perda de dados e interrupções. Além disso, uma resposta ágil pode ajudar a identificar padrões ou vulnerabilidades generalizadas, beneficiando outras instituições que possam estar expostas a riscos semelhantes.

3. Testes de resiliência operacional

O DORA exige testes regulares de resiliência operacional digital para verificar se a estrutura de TIC de uma instituição pode resistir a ataques e se recuperar rapidamente. Esses testes devem ser abrangentes, cobrindo tanto sistemas internos quanto quaisquer fornecedores de serviços críticos de TIC de terceiros.

As diretrizes principais incluem:

- Frequência: Os testes devem ser periódicos e após qualquer grande atualização de sistema ou mudança organizacional significativa.

- Documentação: As instituições devem manter registros claros dos métodos de teste, descobertas e esforços de remediação.

- Avaliação independente: Sempre que possível, especialistas externos ou equipes internas especializadas devem conduzir os testes para garantir imparcialidade.

O DORA incentiva as entidades a utilizar diversos testes, com testes de penetração orientados por ameaças no centro das atenções. Esses testes simulam ataques do mundo real para descobrir lacunas ocultas nas medidas de segurança. Testes complementares incluem:

- Teste de penetração: Simula ataques do mundo real para explorar potenciais falhas de segurança.

- Avaliações de vulnerabilidade: Escaneia sistematicamente software, hardware e infraestrutura de rede em busca de fraquezas conhecidas.

- Teste de cenários: Constrói cenários hipotéticos (por exemplo, um ataque de ransomware) para avaliar as estratégias de resposta de emergência de uma organização.

4. Gestão de riscos de terceiros

Como muitas entidades financeiras terceirizam operações vitais para fornecedores externos, os riscos de TIC de terceiros cresceram exponencialmente. O DORA exige uma rigorosa triagem, contratação e monitoramento contínuo de quaisquer fornecedores de serviços críticos de TIC que lidam com dados ou sistemas críticos. Isso garante que os esforços de resiliência das organizações financeiras não sejam minados por fornecedores despreparados ou negligentes.

Além de selecionar e monitorar fornecedores, as instituições também devem formalizar obrigações por meio de Contratos de Nível de Serviço (SLAs) claramente definidos. Esses SLAs devem cobrir:

- Resposta a incidentes: Prazos de notificação exigidos em caso de violação.

- Proteção de dados: Obrigações contratuais em relação à confidencialidade, integridade e disponibilidade dos dados.

- Inspeções in loco: Direitos e processos para auditorias pela entidade financeira ou autoridades competentes.

- A alocação de responsabilidade: Delimitação clara da responsabilidade em caso de interrupções ou vazamentos de dados.

5. Compartilhamento de informações

A DORA promove uma abordagem de defesa coletiva ao incentivar as instituições a compartilhar informações sobre ameaças em tempo real. Compartilhar informações críticas, como assinaturas de malware recém-descobertas ou golpes de phishing, permite que as organizações antecipem e mitiguem riscos de forma mais eficaz. Uma rede coordenada de compartilhamento de informações pode drásticamente reduzir o tempo entre descoberta e mitigação de ameaças. Ao unir recursos e expertise, as instituições podem identificar mais rapidamente ameaças emergentes, corrigir vulnerabilidades e adaptar seus mecanismos de defesa. Essa abordagem colaborativa também promove transparência e confiança dentro do ecossistema financeiro mais amplo.

Impacto do DORA na indústria de serviços financeiros

O impacto mais significativo do DORA é seu potencial para melhorar a estabilidade e a resiliência no sistema financeiro. Ao exigir estruturas rigorosas de gerenciamento de riscos de TIC, testes regulares de resiliência operacional digital e reporte rápido de incidentes, o DORA efetivamente eleva o padrão de cibersegurança em toda a Europa.

O DORA introduz camadas adicionais de supervisão e obrigações de reporte. As instituições financeiras terão que implementar:

- Obrigações de reporte estendidas: As empresas devem notificar prontamente as autoridades competentes sobre quaisquer incidentes graves.

- Monitoramento contínuo: Auditorias e verificações de conformidade contínuas para atender ou exceder a linha de base estabelecida pelo DORA.

- Maior escrutínio dos fornecedores: As responsabilidades para supervisionar fornecedores de serviços de TIC de terceiros são mais explícitas e exigentes.

- Alinhamento dos processos internos com os padrões técnicos: As Autoridades Supervisórias Europeias (ESA) emitirão padrões técnicos para orientar processos específicos relacionados ao DORA.

Embora esses esforços possam ser intensivos em termos de recursos, eles ajudam a reduzir o risco de incidentes catastróficos que podem levar a danos à reputação e enormes perdas financeiras.

Implementar o DORA pode ser desafiador, particularmente para instituições menores ou menos digitalmente maduras. Aumentada necessidade de profissionais especializados em cibersegurança, custos indiretos para manutenção da conformidade e a complexidade de integrar novas regulamentações em estruturas de gerenciamento de riscos existentes são algumas das poucas complexidades que as instituições financeiras estão ou enfrentarão. Estratégias para enfrentar esses obstáculos incluem:

- Integração gradual: Implementar requisitos do DORA de maneira incremental, focando primeiro nas lacunas mais críticas.

- Utilizar expertise externa: Parceria com especialistas em cibersegurança para testes de penetração e avaliações de fornecedores.

- Ferramentas de conformidade automatizadas: Utilizar soluções de software projetadas para monitoramento e reporte de riscos em tempo real.

- Treinamento de pessoal: Atualizar regularmente os funcionários para se manterem informados sobre ameaças em evolução e mudanças regulatórias.

Passos para alcançar conformidade com o DORA

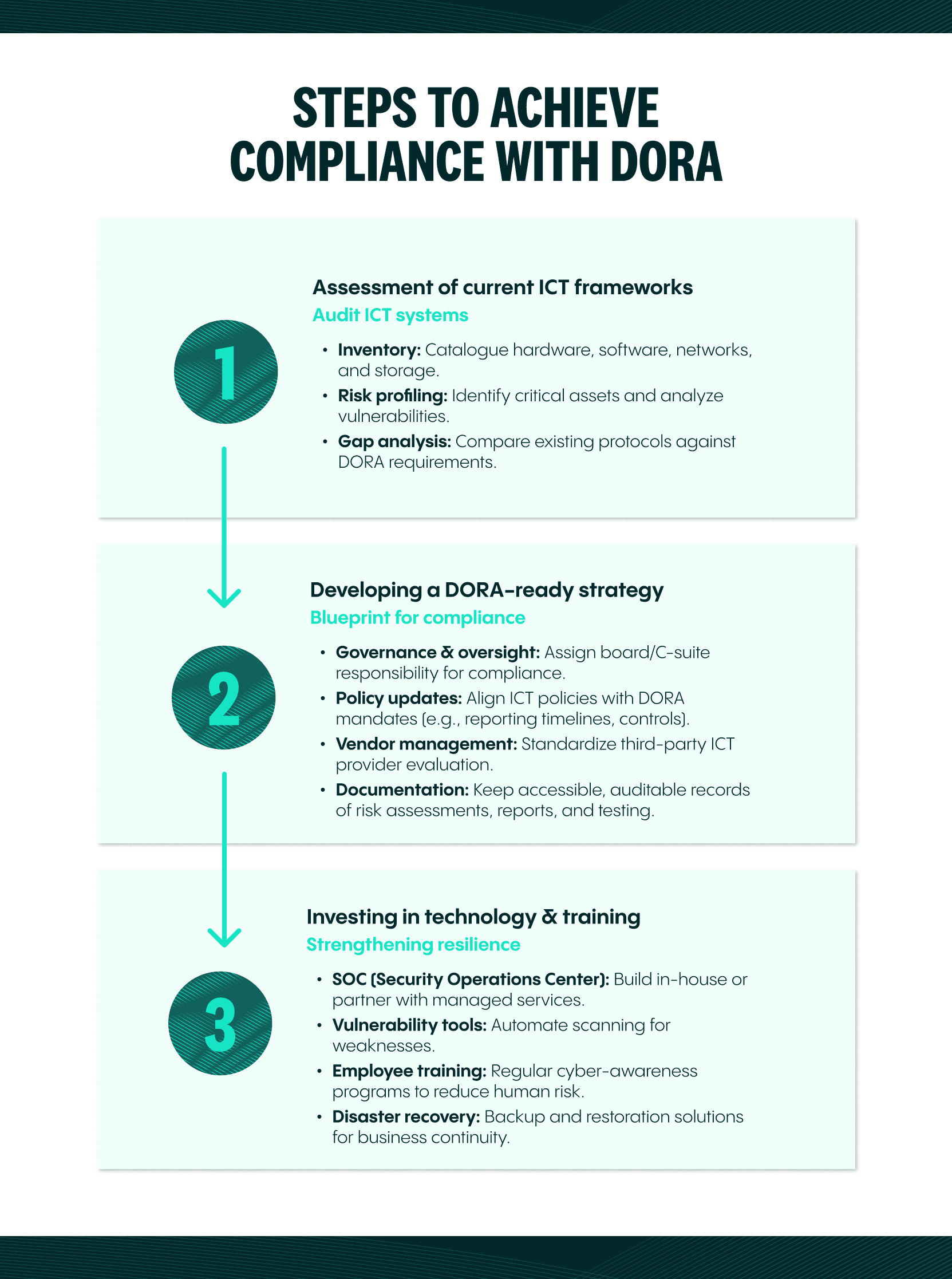

1. Avaliação das Estruturas de TIC atuais

O primeiro passo é conduzir uma auditoria abrangente dos sistemas, processos e políticas de TIC da sua organização. Isso frequentemente envolve:

- Inventário: Listar todos os hardware, software, componentes de rede e soluções de armazenamento de dados atualmente em uso.

- Perfil de risco: Identificar os ativos mais críticos e analisar suas vulnerabilidades.

- Análise de lacunas: Comparar os protocolos existentes com os requisitos do DORA para localizar deficiências.

2. Desenvolvimento de uma estratégia para o DORA

Uma vez que as lacunas são identificadas, as instituições podem criar um roteiro descrevendo as mudanças técnicas e procedimentais necessárias para cumprir o DORA. Os passos recomendados incluem:

- Governança e supervisão: Atribuir responsabilidades específicas para a conformidade com o DORA ao nível do conselho ou da alta administração.

- Atualizações de políticas: Revisar as políticas de TIC para alinhar com os mandatos do DORA, incluindo prazos de reporte de incidentes e controles de segurança.

- Gestão de fornecedores: Padronizar o processo de avaliação para os fornecedores de serviços de TIC de terceiros.

- Documentação: Manter registros claros e acessíveis de todas as avaliações de risco, relatórios de incidentes e resultados de testes.

3. Investindo em tecnologia e treinamento

Construir conformidade também significa investir nas tecnologias certas e no treinamento de pessoal. Elementos essenciais incluem:

- Centro de operações de segurança (SOC): Considere formar um SOC interno ou fazer parceria com um provedor de serviços de segurança gerenciada para supervisionar a segurança ininterruptamente.

- Ferramentas de avaliação de vulnerabilidade: Scanners automatizados podem verificar regularmente a presença de vulnerabilidades conhecidas em software ou rede.

- Realizar testes de penetração guiados por ameaças: Simulando ataques do mundo real que ajudam a identificar vulnerabilidades.

- Programas de conscientização para funcionários: Reduzir a probabilidade de ataques de phishing, proporcionando treinamento regular em cibersegurança para funcionários em todos os níveis.

- Soluções de recuperação de desastres: Ferramentas de backup e recuperação que facilitam a rápida restauração em caso de ataque ou interrupção.

DORA e o futuro dos serviços financeiros

O DORA está prestes a transformar a forma como as entidades financeiras abordam a inovação digital. Ao exigir altos padrões de segurança e resiliência, a regulamentação garante que novas tecnologias financeiras—sejam plataformas de investimento orientadas por IA, aplicativos de banco móvel ou serviços de negociação de ativos cripto—sejam projetadas com salvaguardas robustas desde o início.

A DORA não é apenas uma caixa a ser marcada para conformidade regulatória — é um roteiro para incorporar a resiliência no DNA da indústria de serviços financeiros da Europa. Ao impor rigorosos controles de risco de TIC e fomentar a cooperação entre reguladores da UE, o regulamento estabelece um novo padrão mundial para segurança operacional diante das crescentes ameaças cibernéticas.