Relatório de Fraude em Criptomoeda da Veriff: Janeiro a Junho de 2020

Analisamos o impacto do crime financeiro e da fraude nas criptomoedas em 2020, e os tipos mais prevalentes de fraude observados pela Veriff, com dados coletados de nossos fluxos de verificação.

Patrick Johnson

O mercado de criptomoedas está sujeito a novas imposições legais e à maior taxa de fraude em comparação com outras indústrias com as quais a Veriff trabalha atualmente. Na verdade, essa ainda era a situação quando escrevemos nosso primeiro relatório de fraude, no meio do ano passado, e isso não parece estar mudando rapidamente.

A indústria em si ganha popularidade dia após dia, possibilitando transações internacionais mais rápidas e de menor custo, juntamente com diferentes atividades promocionais, que, por sua vez, atraem criminosos dispostos a enganar o sistema. E a criptomoeda em si ainda é vista em alguns círculos como um interesse de nicho, mas à medida que o valor de algumas das moedas mais estáveis permanece alto, vale a pena compreendê-la um pouco melhor.

Para isso, recomendamos nossos blogs complementares - um Guia do Geek para Cripto e Por que a Cripto Está Pronta para Verificação de Identidade para ajudá-lo a se preparar antes de entrar nos detalhes deste relatório.

Como uma ilustração do nível de crime financeiro global dentro das criptomoedas, em 2019, criminosos cibernéticos conseguiram desviar US$ 4,26 bilhões de usuários e das bolsas de criptomoedas. Nos casos maiores, isso se deveu ao hacking sofisticado de endereços de carteiras e bolsas, mas como todo crime financeiro, existem exemplos em maior e menor escala.

Um dos exemplos mais públicos de atividade fraudulenta em torno da cripto ocorreu recentemente no Twitter, quando várias celebridades tiveram suas contas hackeadas, e links foram colocados com a sedução de "envie dinheiro aqui e você receberá o dobro de volta". Não surpreendentemente, aqueles que enviaram cripto não viram nada em troca e os golpistas foram rapidamente removidos, mas não antes de danos terem sido causados.

Queríamos examinar mais profundamente as maneiras pelas quais os criminosos procuram explorar criptomoedas por meio de fraudes relacionadas à identidade, as tendências que observamos e como a Veriff é projetada para ajudar a cripto a se defender.

Ferramentas de Prevenção de Fraude da Veriff

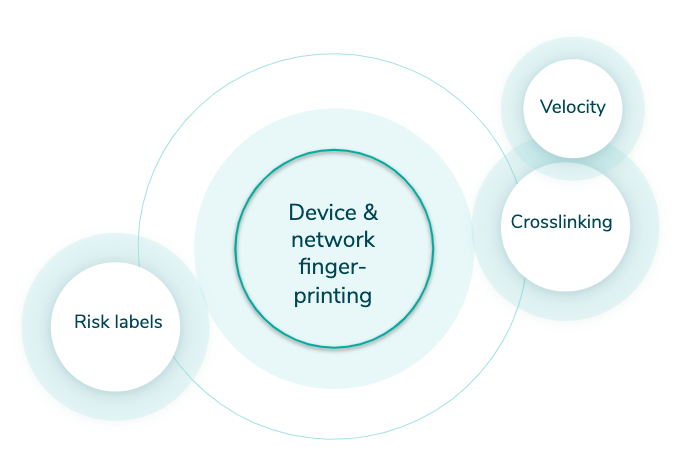

A Veriff possui um motor de prevenção de fraude desenvolvido internamente que automatiza o processo de tomada de decisões e também auxilia especialistas caso uma decisão automática não possa ser tomada (uma abordagem híbrida). O motor pode ser dividido em partes menores, mas todas giram em torno de nossa solução proprietária de impressão digital de dispositivos (veja o Gráfico 1).

Interligação

A interligação permite à Veriff agrupar sessões que compartilham pontos de dados semelhantes. Com base em conhecimentos anteriores, os fraudadores tendem a não se limitar a uma única tentativa - eles tentarão ser verificados hoje, amanhã e nos próximos meses e não pararão enquanto tiverem identidades falsas. Todas as informações dos links cruzados são levadas em conta pelo nosso motor de decisão automático e são encaminhadas aos nossos clientes.

Gráfico 1. Motor de Prevenção de Fraude da Veriff

Velocidade/Abuso

Velocity/Abuse garante que nenhum usuário final abuse do seu serviço através de múltiplas contas. Levando em conta todas as informações que vemos por meio de links cruzados, podemos automaticamente bloquear usuários se eles, seu documento ou dispositivo já tiverem sido aprovados anteriormente. Temos três verificações de velocidade que podem ser ativadas juntas ou independentemente umas das outras:

- Usuário duplicado - verifica se a pessoa foi aprovada anteriormente

- Documento duplicado - verifica se o documento foi aprovado anteriormente

- Dispositivo duplicado - verifica se o mesmo dispositivo foi aprovado anteriormente

Rótulos de risco

Os rótulos de risco apontam os sinais de comportamento fraudulentos nas sessões. Esses rótulos são usados por nossos especialistas em revisões de segurança mais detalhadas e são encaminhados aos clientes para fornecer insights sobre a decisão final e ajudar na análise posterior.

Quais tipos de fraude estamos discutindo aqui?

No que diz respeito à cripto, podemos dividir a fraude em 4 tipos principais:

- Fraude documental

- Fraude técnica

- Fraude de identidade

- Fraude recorrente

Vamos analisar cada uma em profundidade, o que elas são, os tipos que vemos mais regularmente e o impacto dentro da indústria cripto.

Fraude documental

Este é muitas vezes o tipo de fraude de identidade que vem à mente primeiro - documentos de identidade adulterados ou totalmente falsos. Estes geralmente existem na forma de IDs falsos para uma aplicação no mundo real específica - normalmente ganhando acesso a algo para o qual você é menor de idade - mas online geralmente há mais habilidade envolvida em sua criação, e eles buscam servir a um propósito monetário, frequentemente algum tipo de bonificação financeira por convidar mais usuários a um site.

Então, vamos olhar ambos os exemplos.

Documentos adulterados

Existem vários métodos de adulteração, mas o resultado final sempre inclui alterações sutis feitas a um documento legítimo a fim de mudar parcialmente ou totalmente a identidade do portador. Falsificações incluem, mas não estão limitadas a:

- Alteração ou substituição da imagem do documento

- Sobrescrever dados do documento com uma caneta, lápis ou outras ferramentas simples

- Adicionar/remover dados ou elementos específicos do documento

Documentos falsos

Enquanto documentos adulterados são geralmente documentos originais falsificados, documentos falsos incluem manipulações que tentam imitar a aparência de um documento que parece legítimo, mas que na realidade são reproduzidos do original. Tais falsificações podem vir na forma de:

- Alterações de espécimes de documentos emitidos pelo governo que são publicamente disponíveis

- Templates pré-fabricados com fotos falsas e dados do documento inseridos

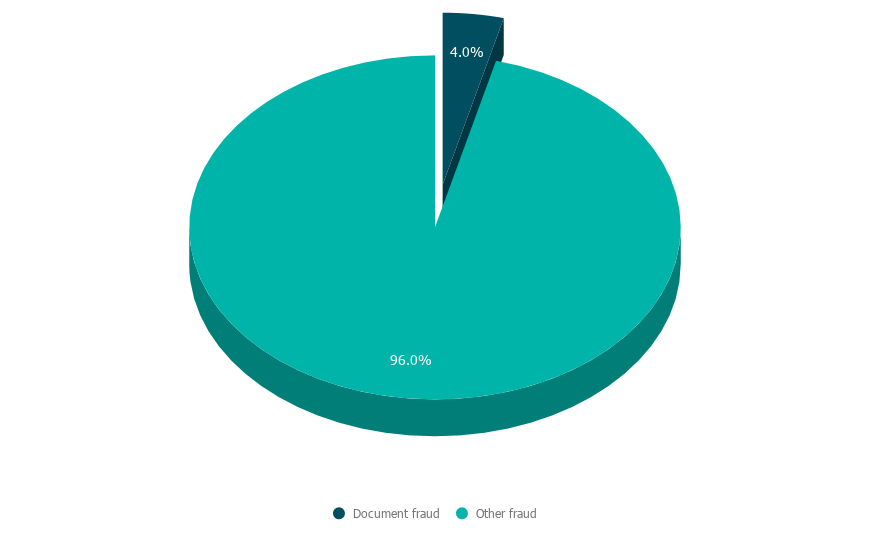

Nos primeiros 6 meses de 2020, a fraude documental sintética representou 4% de toda a fraude no mercado de cripto (veja o Gráfico 2)

Gráfico 2. Fraude documental em cripto

Como a Veriff lida com a fraude documental

Nosso banco de dados interno de espécimes desempenha um papel fundamental em garantir a precisão da prevenção de fraude documental. O banco de dados é atualizado diariamente à medida que realizamos extensas pesquisas relacionadas a documentos (ou seja, encontramos espécimes oficiais, informações relacionadas aos termos de emissão, etc.) e cooperamos com autoridades governamentais em todo o mundo.

Além de nosso banco de dados, o motor de prevenção de fraude da Veriff desempenha um papel crucial na detecção e prevenção de fraudes documentais. Quando se trata de cripto, os golpistas geralmente adulteram documentos em massa. Isso significa que eles costumam ter várias quantidades de documentos, mas também dispositivos móveis para garantir algum tipo de anonimato. Felizmente, com os links cruzados da Veriff, podemos ver pontos de dados que os golpistas podem alterar.

Fraude Técnica

Isso é exatamente o que você provavelmente esperaria, fraude que envolve um certo grau de habilidade técnica que uma pessoa média não possuiria. Neste caso, estamos analisando imagens transmitidas e acesso fraudulento, dois métodos para aproveitar ofertas e obter potenciais ganhos monetários.

Imagens e/ou vídeos são transmitidos (ou uma apresentação de slides)

Esse tipo de fraude acontece quando uma verificação inclui mídia que vem de uma fonte de câmera emulada. Um golpista pode coletar fotos de retratos e documentos pertencentes a diferentes pessoas com antecedência, editá-las em um vídeo e transmitir isso dentro do fluxo da Veriff para imitar o processo sendo ao vivo.

Acesso fraudulento à sessão

Sempre que um usuário final acessa o fluxo de verificação, coletamos informações sobre o dispositivo e a rede. Acessos fraudulentos são definidos como:

"Acessos associados a uma sessão de verificação que foi acessada de redes de diferentes países e múltiplos dispositivos."

Esse é um indicador de que o link da sessão está sendo compartilhado fraudulentamente entre diferentes partes.

No reino da cripto, fraudes de compartilhamento de link são iniciadas para fazer com que as vítimas se inscrevam com documentos legítimos, e então colher os benefícios de uma tomada de conta. Geralmente, um golpista criará uma conta em um site de cripto, inserindo todas as informações da vítima que foram coletadas na web, e quando chegar a hora da verificação, eles enviam um link para o indivíduo específico - dizendo 'a verificação é necessária' para algum outro propósito. Isso pode variar desde ganhar uma caixa grátis de chocolates, até algum tipo de desconto exclusivo, qualquer coisa na verdade. Vimos muitos exemplos!

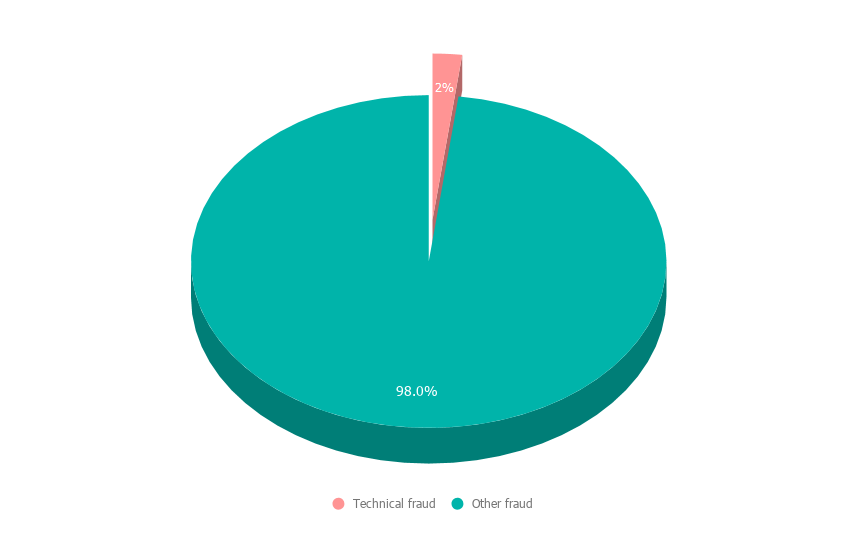

Nos primeiros 6 meses de 2020, a fraude técnica representou 2% de toda a fraude no mercado de cripto (veja o Gráfico 3).

Gráfico 3. Fraude técnica em cripto

Como a Veriff lida com fraude técnica

Graças a um perfil abrangente de dados de dispositivo e rede, temos total controle sobre exatamente quais dados usamos e em que contexto. Podemos utilizar elementos específicos da informação do dispositivo para detectar se algum software de emulação de câmera foi utilizado em algum momento durante o processo de verificação.

Também realizamos verificações nas imagens da sessão de verificação, e se houver pouca ou nenhuma movimentação natural entre elas, levantamos um rótulo de risco para sinalizar isso.

Para prevenir acessos fraudulentos possíveis dentro das sessões, desenvolvemos um rótulo de risco específico que é acionado se detectarmos o acesso à sessão a partir de redes de diferentes países.

Também é acrescentado à mistura o link cruzado - se nosso motor de fraude detectar acessos fraudulentos anteriores submetidos pelo mesmo usuário, todas as suas futuras tentativas de verificação são bloqueadas automaticamente, pois consideramos que se trata de fraude evidente.

Fraude de identidade

Agora chegamos aos dois maiores tipos de fraude no mercado de cripto, o primeiro deles sendo a fraude de identidade. Não muito diferente da fraude documental que mencionamos anteriormente, a fraude de identidade é mais sobre impersonação do que realmente adulteração de documentos. E esse é um dos dois exemplos que vamos destacar - tentativa de impersonação e tentativa de engano utilizando imagens falsas.

Tentativa de impersonação

A tentativa de impersonação é o uso intencional do documento de identidade de outra pessoa com o objetivo de obter acesso ao serviço em nome de outra pessoa. Esse tipo de fraude geralmente utiliza um documento físico da vítima obtido ilegalmente apresentado por um golpista.

Aqui está um exemplo da vida real da equipe da Veriff:

“Golpistas colocaram um anúncio de emprego falso em um site popular de redes sociais alegando representar uma grande empresa. Os usuários se inscreveram para o emprego e, depois, os golpistas coletaram os currículos dos candidatos e abriram contas cripto em nome deles. Quando a verificação de identidade para a carteira cripto foi exigida, os golpistas enviaram links de verificação aos 'candidatos a emprego' como parte de um processo de contratação. Felizmente, as 'pessoas enganadas' contataram a empresa para a qual supostamente se inscreveram para um emprego e fizeram a verificação. Naturalmente, descobriram que a verificação de identidade online não fazia parte do processo de contratação da empresa.”

Imagem de Miina Vilo

Golpes de impersonação comuns:

Tentativa de engano utilizando imagens falsas

O usuário final não mostra um documento físico real, mas o exibe de uma tela de dispositivo ou em uma folha impressa, pois estão utilizando o documento digital de outra pessoa ou um documento digitalmente manipulado.

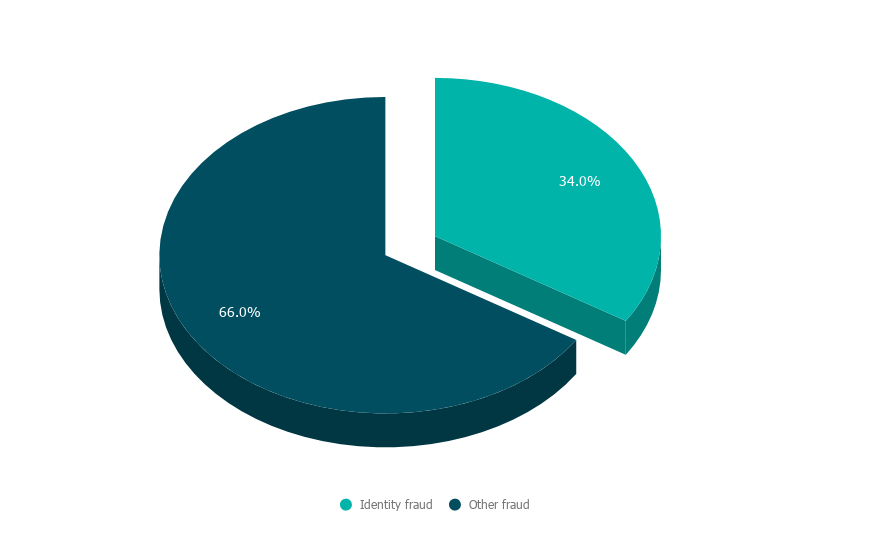

Nos primeiros 6 meses de 2020, a fraude de identidade representou 34% de toda a fraude no mercado de cripto (veja o Gráfico 4).

Gráfico 4. Fraude de identidade em cripto

Como a Veriff combate a fraude de identidade

Para detectar se uma verificação foi iniciada com um documento físico de outra pessoa, comparamos os rostos da selfie e da foto do documento. Se nossa confiança na similaridade for muito baixa, declinamos a verificação. Se não tivermos certeza, destacamos os riscos apropriados e deixamos a decisão para um especialista.

Se o mesmo usuário tentar submeter uma tentativa de verificação diferente no futuro, podemos vincular a sessão de entrada com as sessões previamente declinadas.

Fraude recorrente

Finalmente, chegamos à fraude recorrente - e se você tem feito as contas ao longo deste relatório, saberá que representa a maior parte da fraude no mercado de cripto. Isso também é dividido em dois exemplos, um dos quais é a fraude 'recorrente' básica, onde um golpista teve sucesso e volta a tentar. O outro é o abuso de velocidade, que explicaremos mais adiante.

Aqui está outra história da equipe da Veriff:

“Notamos um tráfego anormal associado a uma concessionária de automóveis localizada nos EUA. Além dos funcionários da loja abrindo contas cripto e se verificando no local na loja, parecia que os clientes da loja também estavam sendo solicitados a posar com seus documentos como parte do 'procedimento da loja'. Algumas das sessões foram guiadas pelo que pensamos ser um funcionário da loja, outras foram realizadas de forma independente por clientes sentados em carros. Infelizmente, isso não levou ninguém a obter um bom desconto na concessionária, mas uma conta cripto foi criada em seu nome sem seu conhecimento.”

Imagem de Miina Vilo

Recorrente - fortes vínculos com fraudes anteriores

Se os golpistas conseguirem abusar do sistema - eles voltarão e tentarão novamente, se não conseguirem - voltarão e tentarão duas vezes mais duro.

Abuso de velocidade - esquemas de investimentos e fraudes

Os investimentos em criptomoedas carregam grandes oportunidades, mas apresentam as taxas mais altas de múltiplas contas devido a diferentes promoções envolvendo dinheiro grátis. Depois de serem aprovados uma vez, os golpistas tentam abusar do sistema e serem aprovados o máximo possível, o que geralmente envolve verificar diferentes usuários reais sem informar o que está sendo verificado. os golpistas tendem a ir tão longe quanto a criar identidades sintéticas, onde tentam criar uma nova identidade combinando suas informações reais junto com dados falsos.

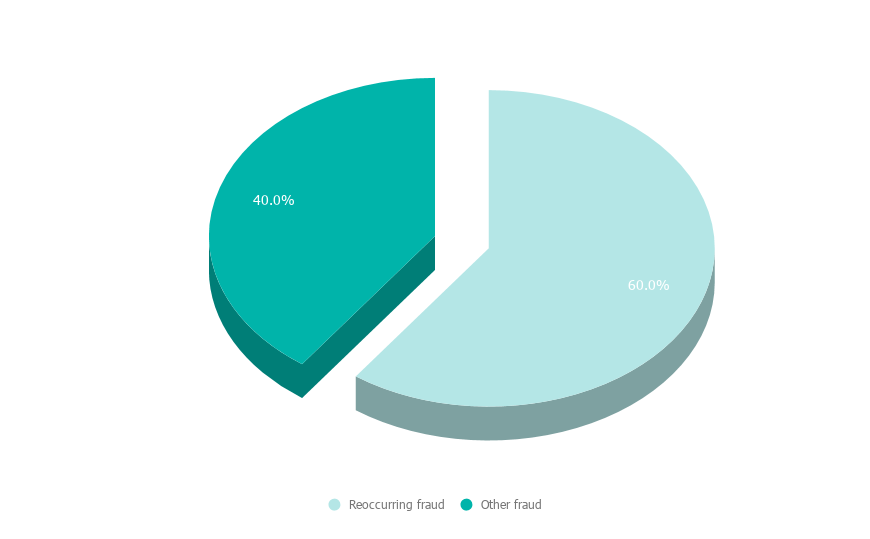

Nos primeiros 6 meses de 2020, a fraude recorrente representou 60% de toda a fraude no mercado de cripto (veja o Gráfico 5).

Gráfico 5. Fraude recorrente em cripto

Como a Veriff combate a fraude recorrente

A fraude recorrente é onde os links cruzados brilham mais. Se tivermos certeza de que o usuário final cometeu fraudes anteriormente, automaticamente recusaremos todas as tentativas recorrentes associadas à mesma pessoa, dispositivo ou documento.

Se a mesma pessoa, documento ou dispositivo foram encontrados aprovados nas sessões enviadas anteriormente, todas as tentativas recorrentes serão recusadas com Velocity/Abuse.

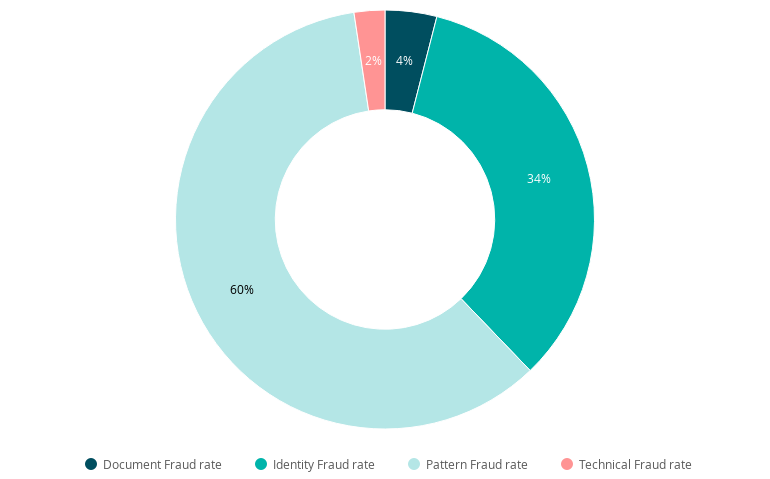

A decomposição geral

Agora que analisamos os 4 diferentes tipos de fraude que observamos na indústria cripto, podemos ver a decomposição completa abaixo (veja o Gráfico 6):

Gráfico 6. Tipos de fraude em cripto

- Fraude documental - 4%

- Fraude técnica - 2%

- Fraude de identidade - 34%

- Fraude recorrente/Fraude de padrão - 60%

Claro, em todos os casos acima, a Veriff está bem posicionada como provedora de verificação para combater a fraude online em todas as suas formas. Continuaremos a observar tendências em toda a indústria cripto para nos manter à frente dos desenvolvimentos e prevenir perdas para nossos parceiros cripto.